Introducción

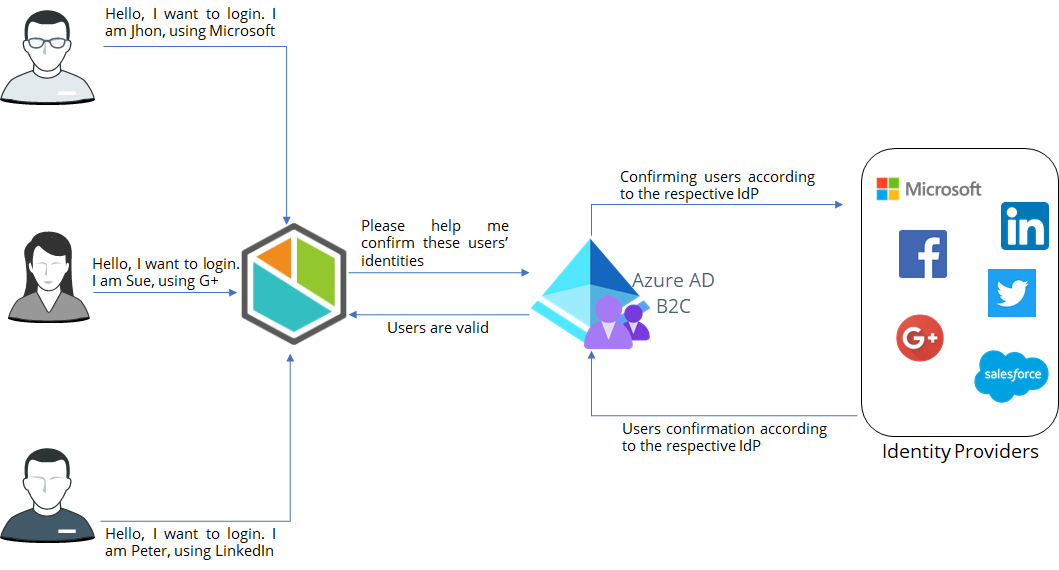

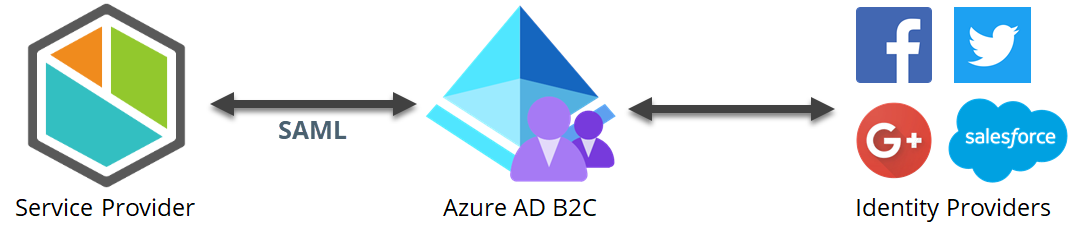

Entra ID B2C es un sistema de administración de identidad y accesos que permite a los usuarios utilizar cuentas de redes sociales, empresariales o personales para obtener un inicio de sesión único (SSO) en la aplicación donde se configure.

Este artículo provee una guía paso a paso para la configuración necesaria en Entra ID y en Bizagi, para tener una autenticación intregrada en Bizagi contra Entra ID.

Una vez haya realizar estos pasos, los usuarios pueden iniciar seción a cualquier servicio basado en la nube directamente con su IdP, como se describe en Iniciar sesión en portales y aplicaciones en la nube.

Antes de comenzar

Para configurar Entra ID soportando SAML 2.0, necesita:

•Contar con un recurso de Entra ID B2C

•Crear un Tenant B2C dentro del Entra ID B2C. Para saber cómo crear un Tenant B2C, haga clic aquí.

Asociar el protocolo de SAML 2.0 con el B2C.

Configure las políticas necesarias para soportar SAML 2.0

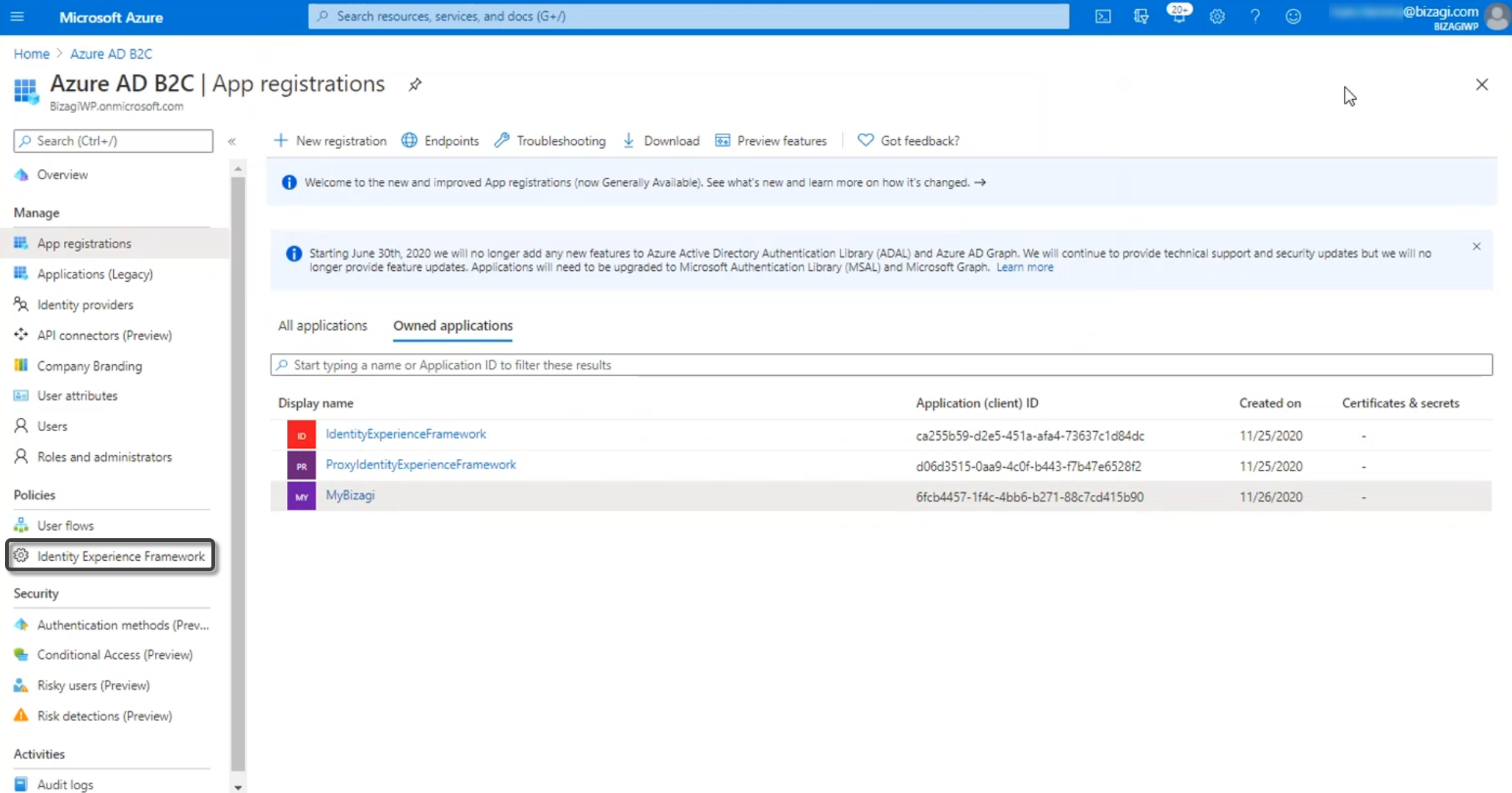

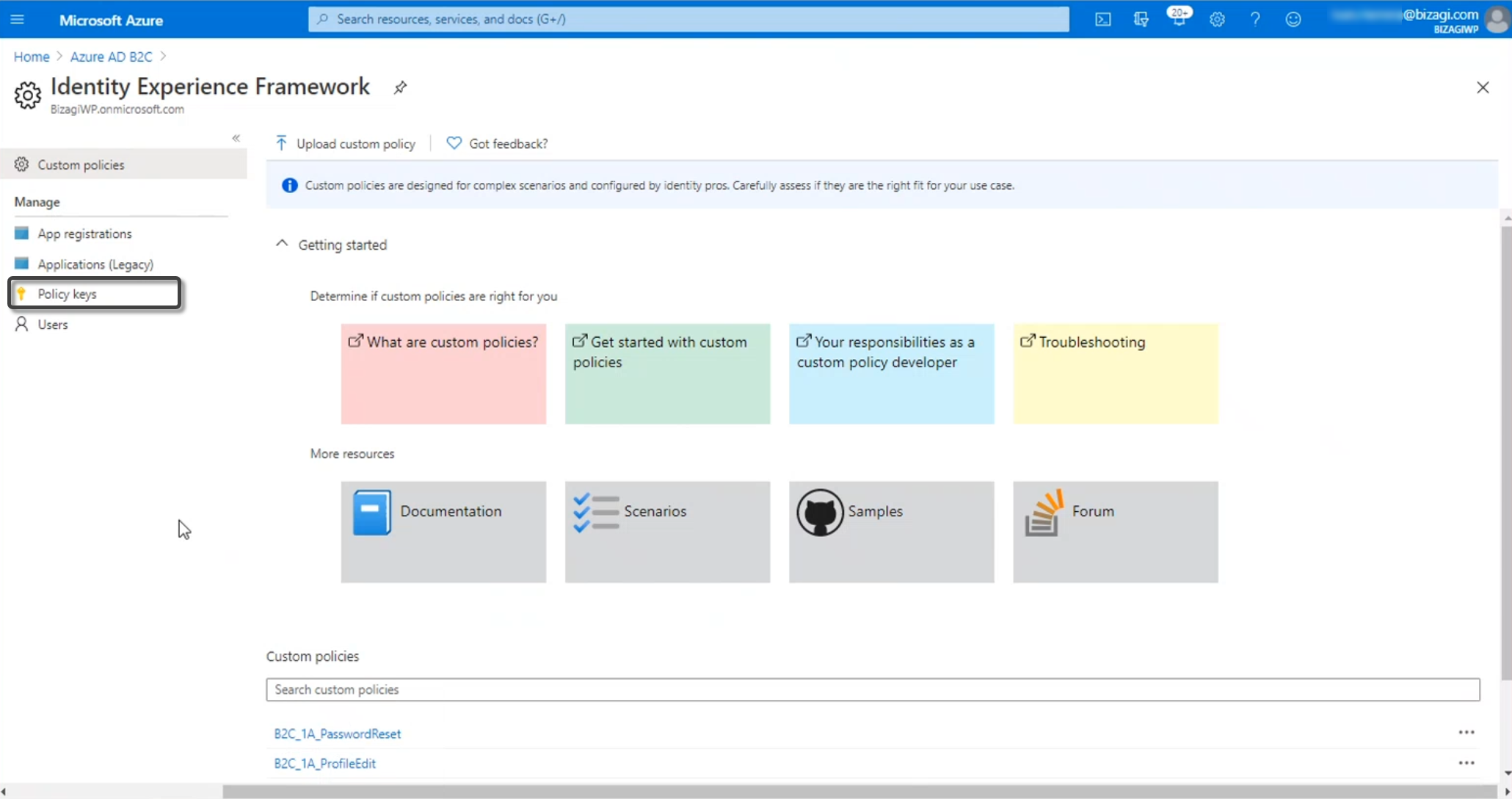

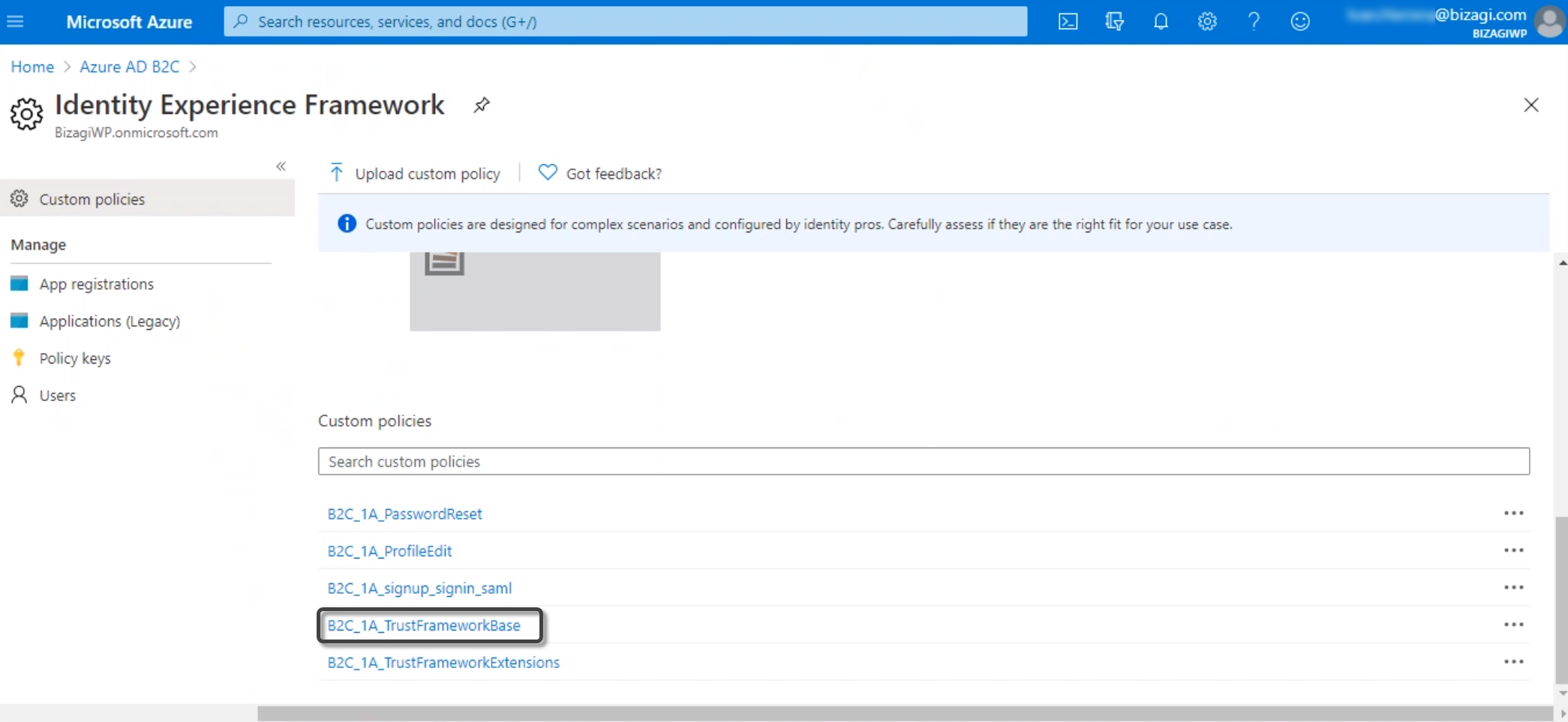

Para hacer esto, diríjase a la configuración de su tenant y vaya al Marco de experiencia de identidad.

|

Tenga en cuenta que debe estar en la suscripción y en el directorio activo donde el tenant B2C fue creado. |

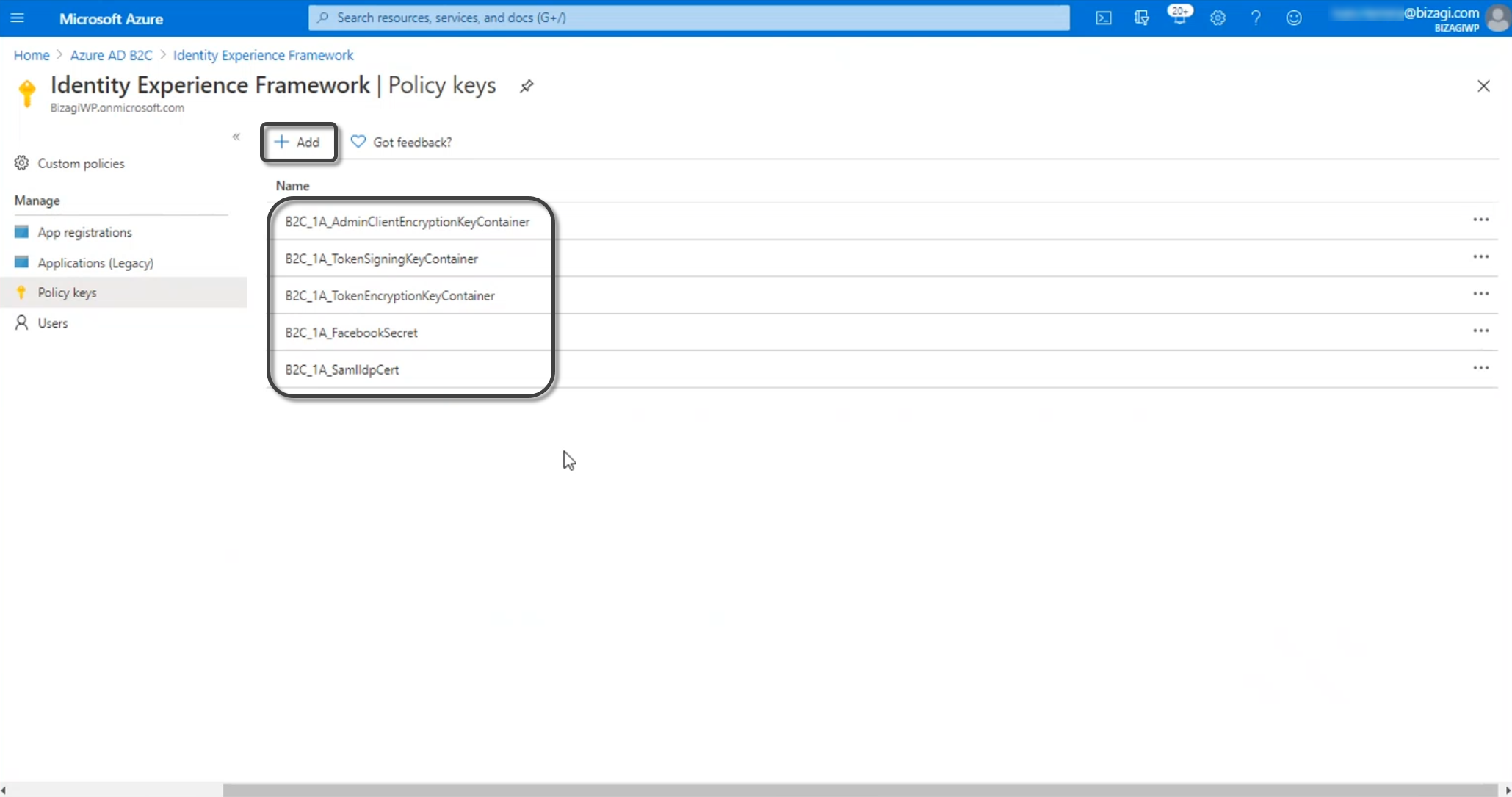

Cree las claves de directtiva necesarias para identificar los servicios con los que se va a integrar. Para hacer esto, haga clic en Claves de directiva y después en Agregar.

Registre la aplicación SAML en el Entra ID B2C. Para más información sobre cómo registrar una aplicación SAML en su B2C, haga clic aquí.

Para saber más sobre claves de directiva personalizadas, haga clic aquí.

1. Generar certificados para firmar afirmaciones (obligatorio)

A continuación se explica cómo generar el certificado de seguridad desde el Customer Portal:

|

Deberá encargarse de la gestión de los certificados instalados (realizar un seguimiento de su fecha de caducidad y de otros aspectos de mantenimiento relevantes, como los cambios en los puntos finales de su Proveedor de Identidad). |

Crear un Certificado de Autenticación

En el Customer Portal puede generar certificados de seguridad implementados en los Protocolos de Autenticación. Esta función, le permite crear y configurar un nuevo certificado o cargar uno existente en el Customer Portal. Para configurar el Inicio de Sesión Único y acceder al Customer Portal, inicia sesión en tu cuenta con el rol de Administrador de la Empresa. Este rol de usuario permite crear usuarios en el grupo de usuarios de la empresa y administrar usuarios en todas las suscripciones de la empresa. Para obtener información adicional sobre la gestión del Portal del Cliente y los roles, consulta:

•Ingresando la primera vez a una suscripción Enterprise

•Configurar un IdP con SAML 2.0 en el Customer Portal

•Administrar usuarios de la compañia

Para crear un certificado de seguridad dentro del Customer Portal, siga estos pasos:

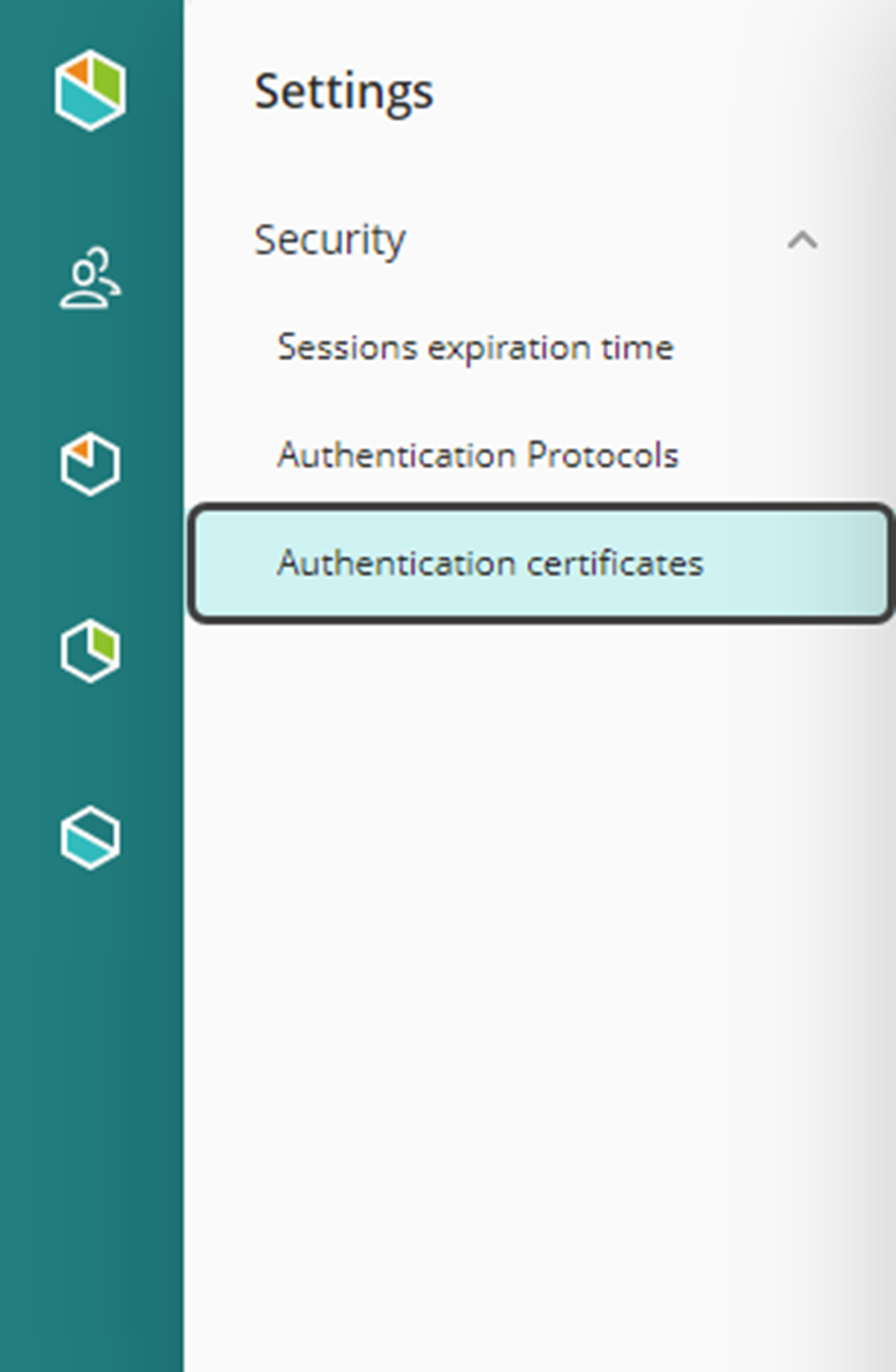

1.Seleccione el ícono de Configuracion ubicado en el menú del panel izquierdo.

![]()

2.Un panel se expande desde la izquierda con todos los temas relacionados con la seguridad. Seleccione la opción Certificados de autenticación.

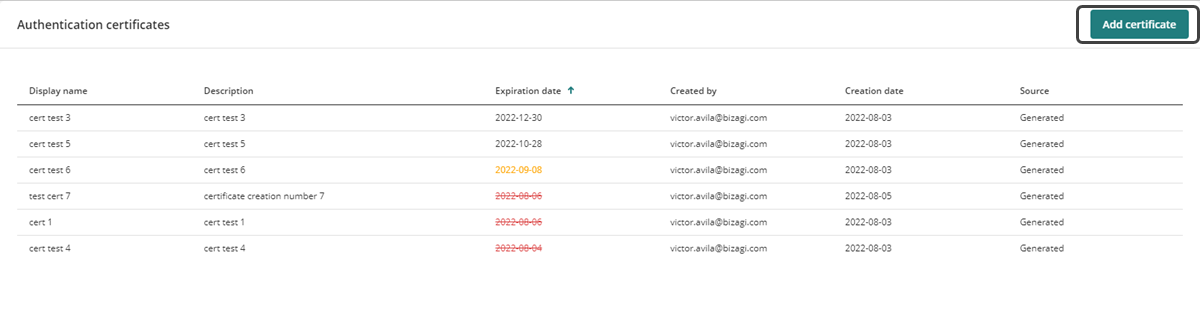

3.Dentro de esta sección, hay una lista de certificados con detalles como Nombre, Descripción, Fecha de vencimiento, Propietario y Fecha de creación y su fuente de creación. En la esquina superior derecha, seleccione el botón Agregar certificado.

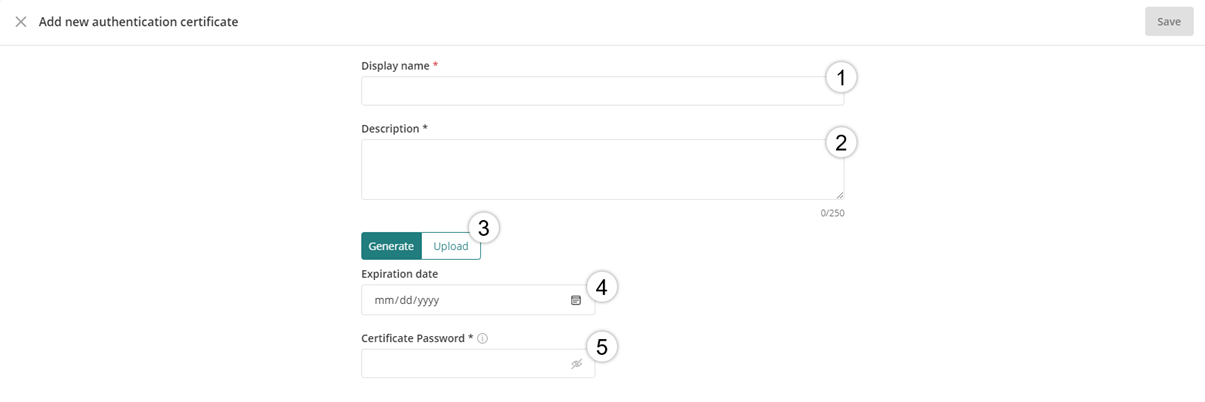

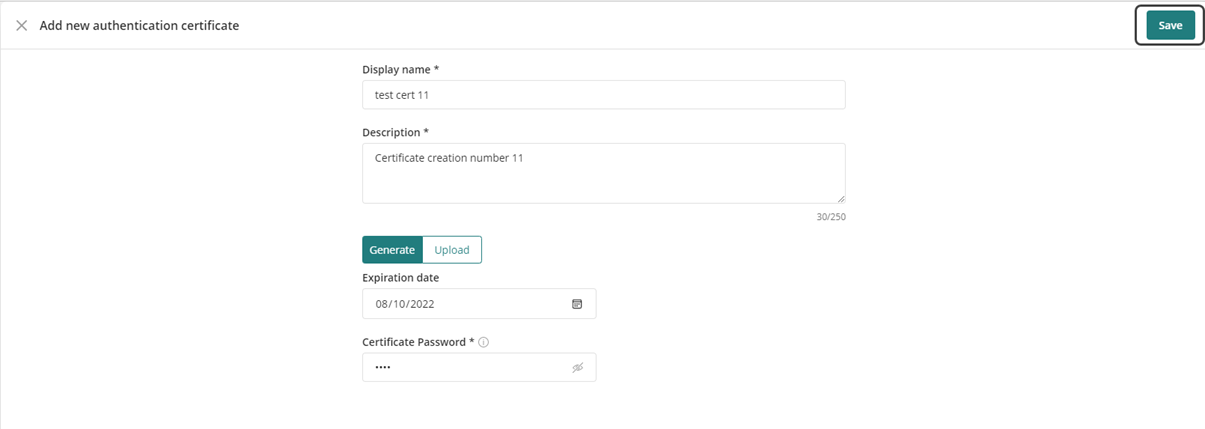

4.Se abre la ventana Adicionar un nuevo certificado de autenticación para crear el nuevo certificado de seguridad y debe completar los siguientes campos:

a.Nombre a Mostrar.

b.Descripción

c.Seleccione la opción Generate (para crear un nuevo certificado) o Upload (para cargar un certificado existente) para el botón de alternancia.

d.Fecha de vencimiento

e.Contraseña del certificado

Cuando seleccione la opción Generate, configure la Fecha de vencimiento y asigne una Contraseña del certificado. Si selecciona la opción Upload, debe subir los archivos de certificados digitales en formato PFX o P12 y luego seleccionar el tipo de algoritmo a implementar entre SHA256 y SHA1. Por último, ingrese la contraseña del certificado.

5.Una vez que se hayan ingresado todos los campos, haga clic en Guardar en la esquina superior derecha.

Después de crear el certificado, aparecerá un mensaje en la esquina inferior derecha que indica que se ha guardado exitosament.

Para administrar el certificado de seguridad generado en el Customer Portal, consulte la documentación Gestión de Certificados de Autenticación.

Debe ingresar a Bizagi Studio o la Management Console y registrar el Proveedor de Identidad. Siga los pasos en Configurar un IdP SAML 2.0 en el Portal del cliente.

3. Descargue el archivo de metadata de Bizagi

Después de configurar el proveedor de identidad debe generar el archivo de metadatos. Consulte Descargar el archivo de metadatos.

4. Configure la aplicación Entreprise en Entra ID

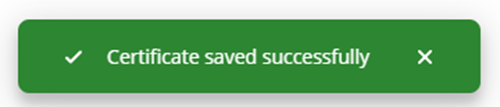

4.1 Acceda a sus servicios de Azure con una cuenta de usuario con derechos de administrador.

Acceda a su suscripción a Azure con el servicio Entra ID.

Tendrá que registrarse en el portal de Azure en https://portal.azure.com.

Asegúrese de estar en la suscripción y en el directorio activo donde el tenant B2C fue creado.

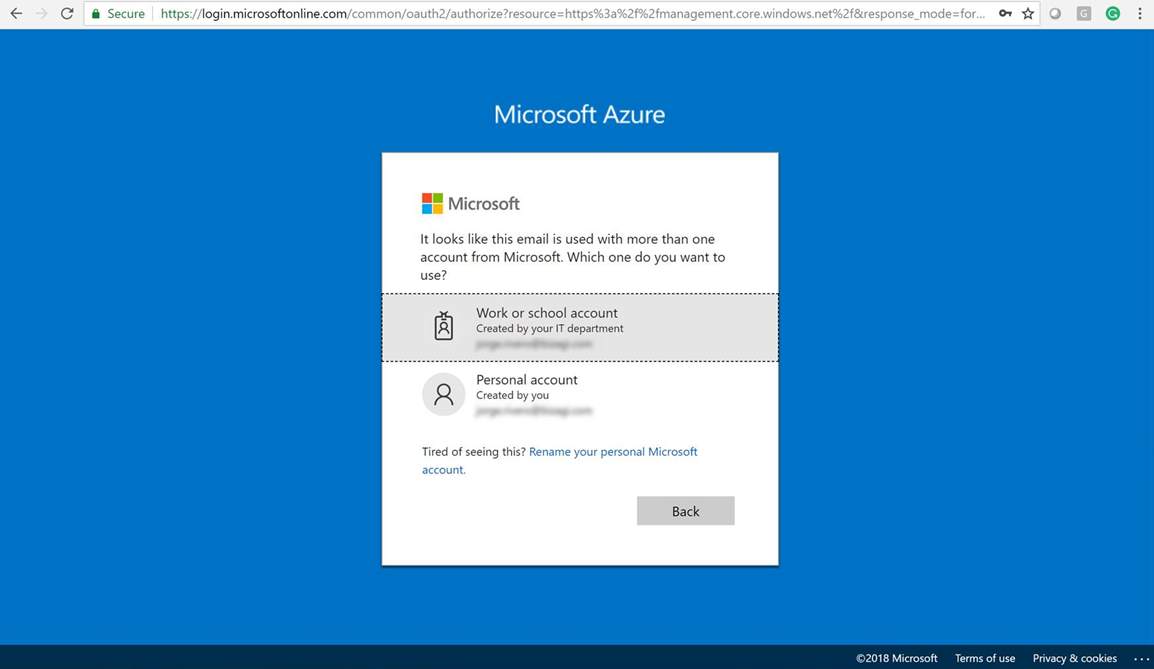

4.2 Registre la aplicación

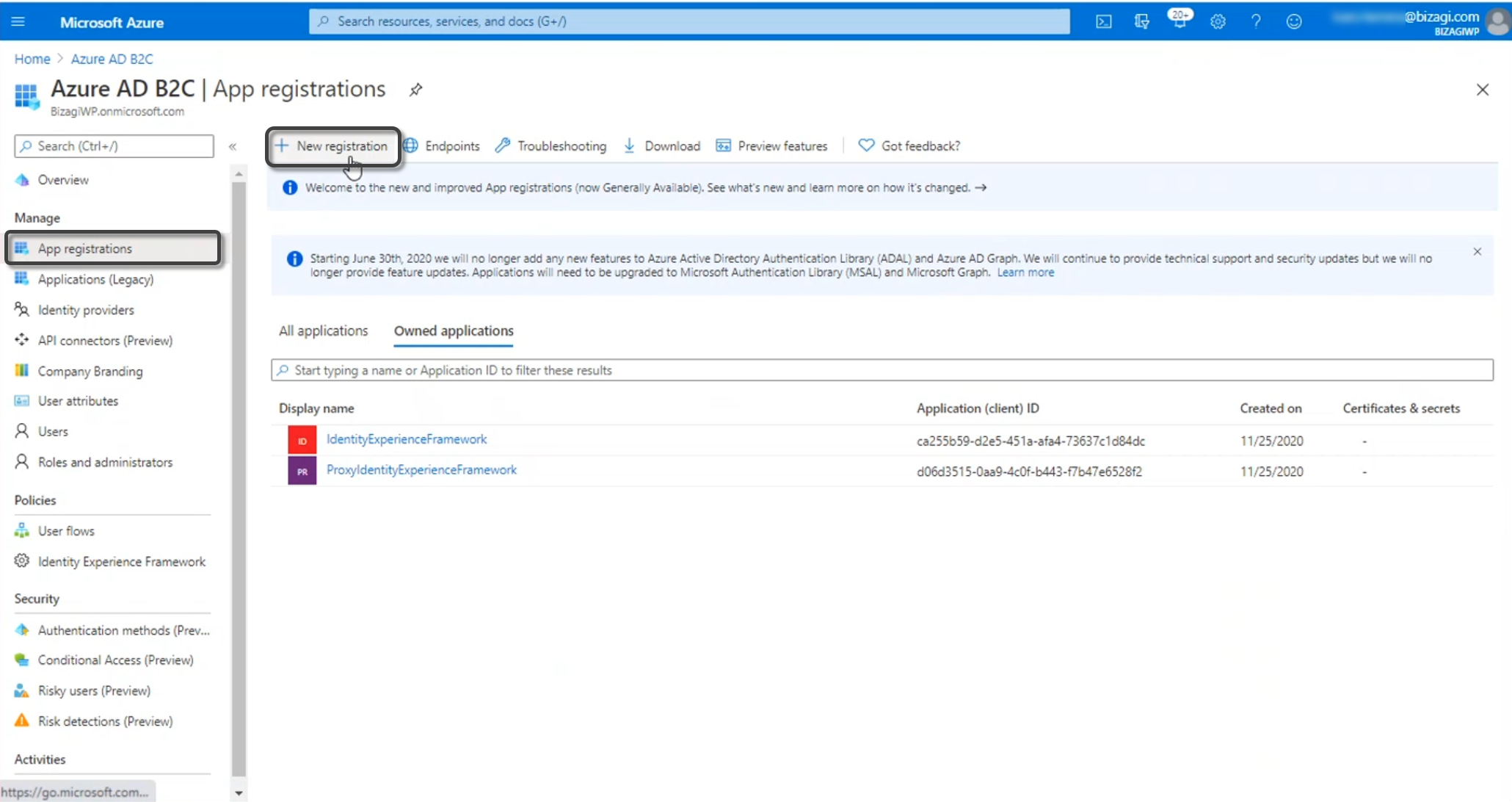

Abra el Entra ID, y seleccione el menú de Registros de aplicaciones. Haga clic en Nuevo registro:

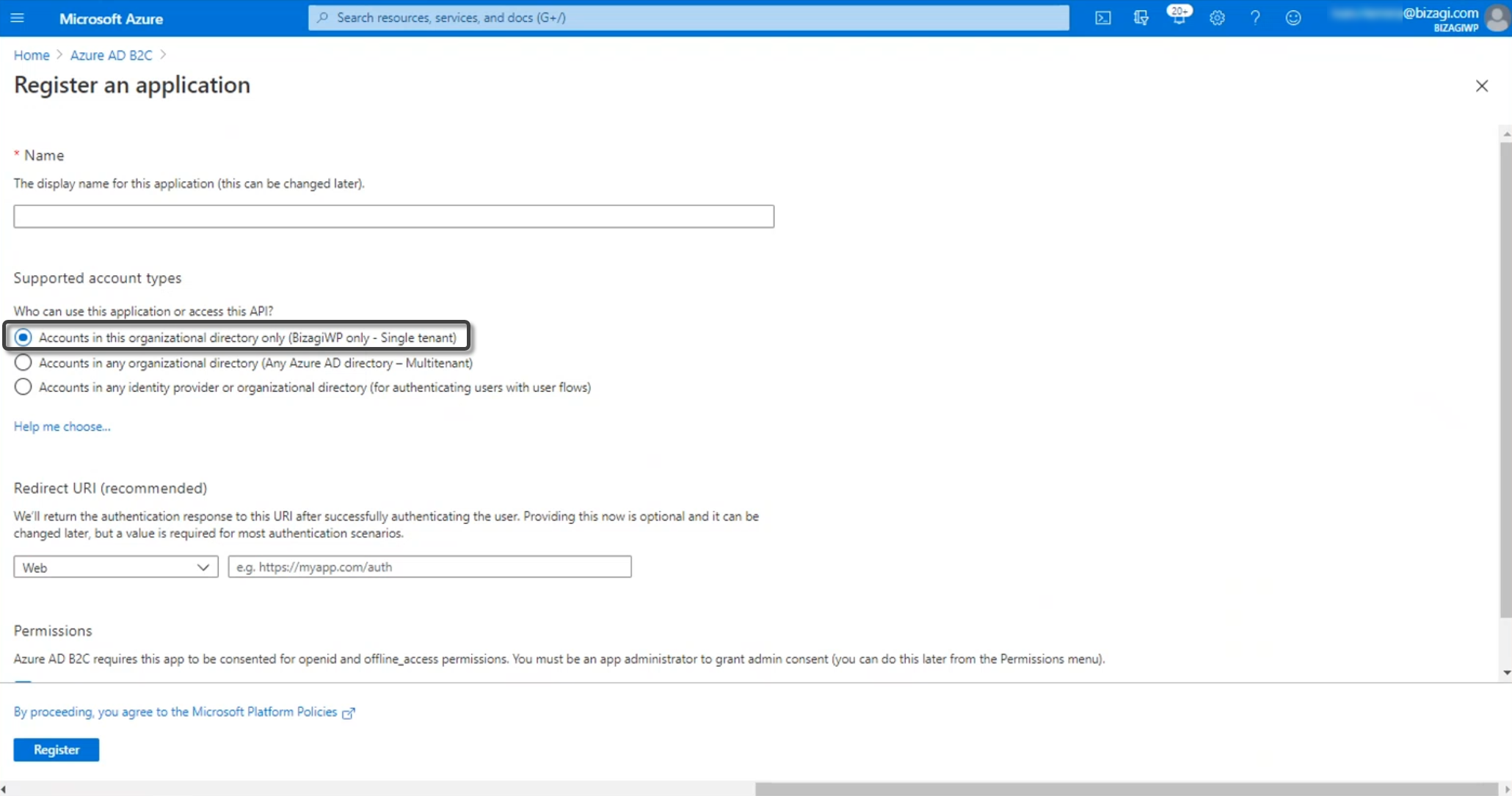

De un nombre a su aplicación. Después, seleccióne el tipo de cuentas compatibles. Asegúrese de seleccionar el tenant asociado al B2C. Finalmente, digite la URL de su proyecto.

4.3 Cambie el manifiesto de la aplicación

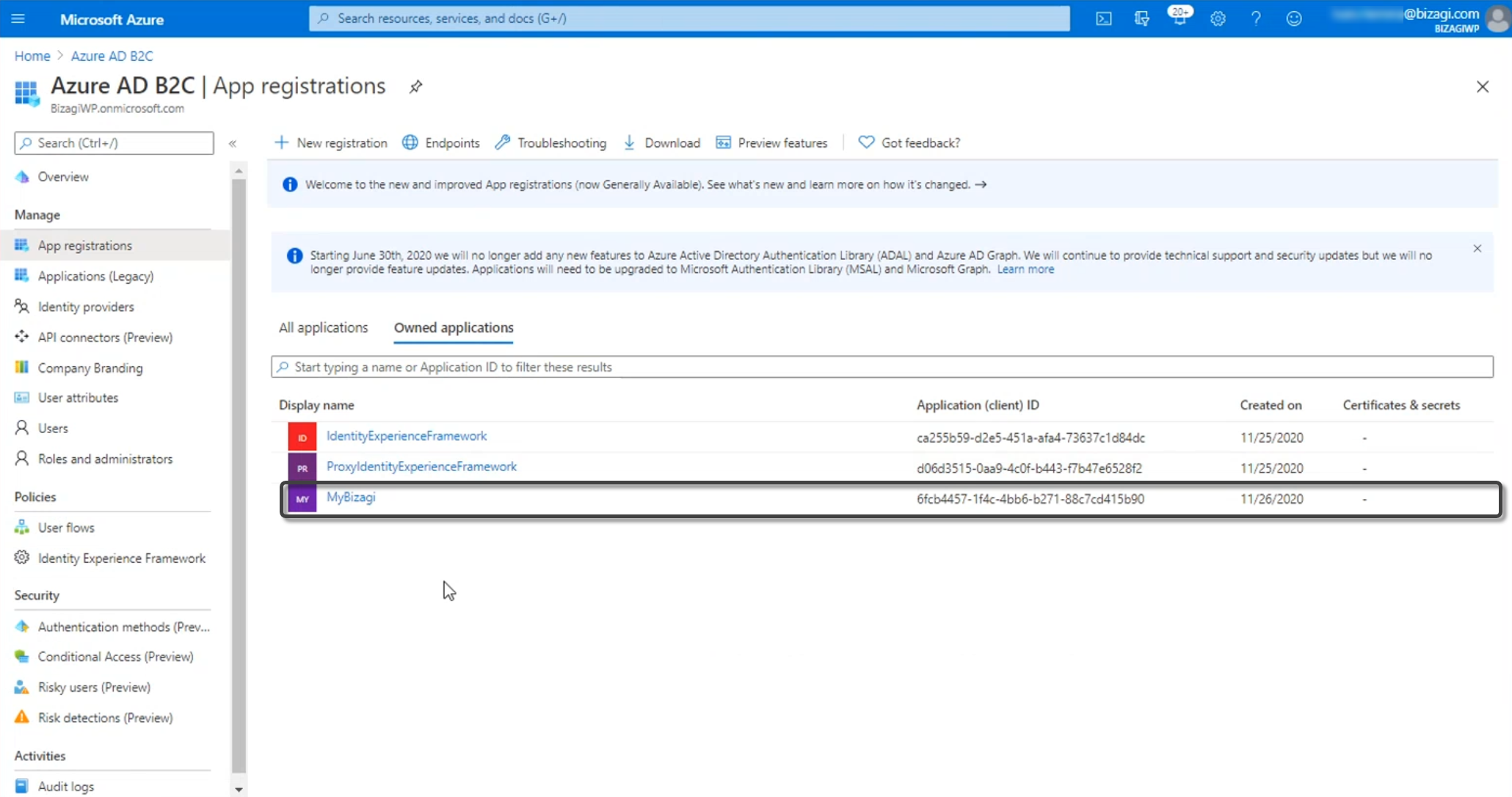

Una vez su aplicación haya sido registrada, ustted podrá verla en el menú de Registros de aplicaciones. Diríjase a la aplicación.

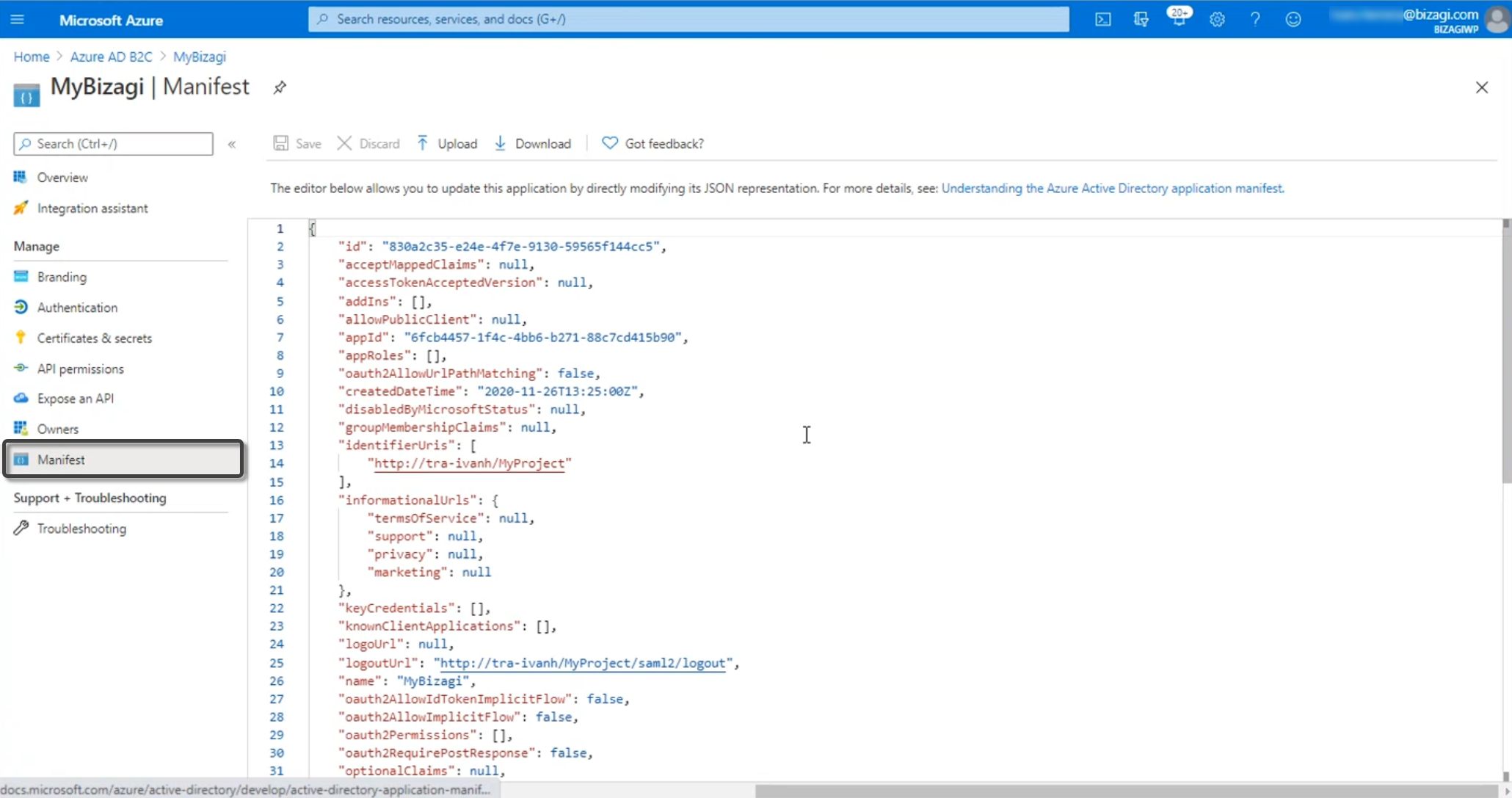

En el manifiesto, cambie los siguientes parámetros por los valores a continuación:

•identifiersURIs: https://[environment]-[project]-[company].bizagi.com

•logoutURl: https://[environment]-[project]-[company].bizagi.com/saml2/logout

•replyURL withType

ourl: https://[environment]-[project]-[company].bizagi.com/saml2/assertionConsumer

•samlMetadataURL; https://[environment]-[project]-[company].bizagi.com/saml2/metadata?mode=preview

•signInURL: https://[environment]-[project]-[company].bizagi.com

Llaves adicionales

Debe agregar la siguiente llave accessTokenAcceptedVersion y debe tener el valor 2:

"accessTokenAcceptedVersion": 2

4.4 Obtenga la URL de los metadatos

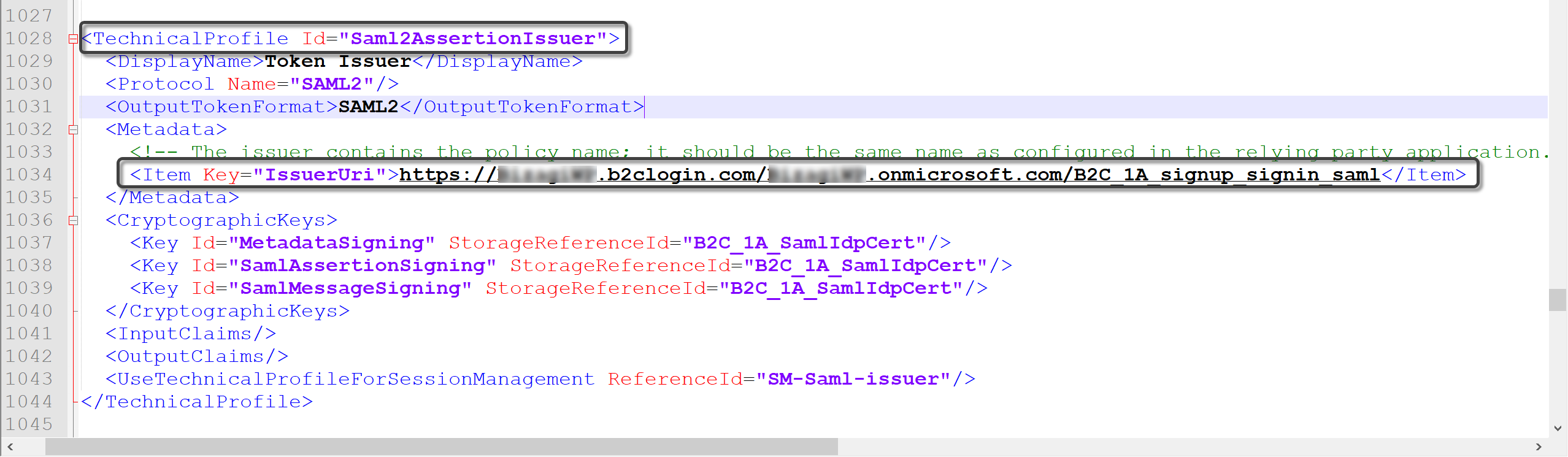

Diríjase al Marco de experiencia de identidad y abra el archivo llamado TrustFrameWorkBase.

Busque el nodo de TechnicalProfile asociado al protocolo SAML. Dentro de este encontrará el IssuerUri, donde se encuentra la metadata asociada al generador de aserciones de SAML configurado en Entra ID B2C

Finalmente, agrege el siguiente sufijo a la URL copiada: Samlp/metadata

|

La URL de metadata URL debe tener el siguiente formato:

https://<B2Ctenant>.b2clogin.com/<B2Ctenant>.onmicrosoft.com/B2C_1A_signup_signin_saml/Samlp/metadata

Donde <B2Ctenant> es el nombre de su tenant configurado en el Entra ID B2C active directory. |

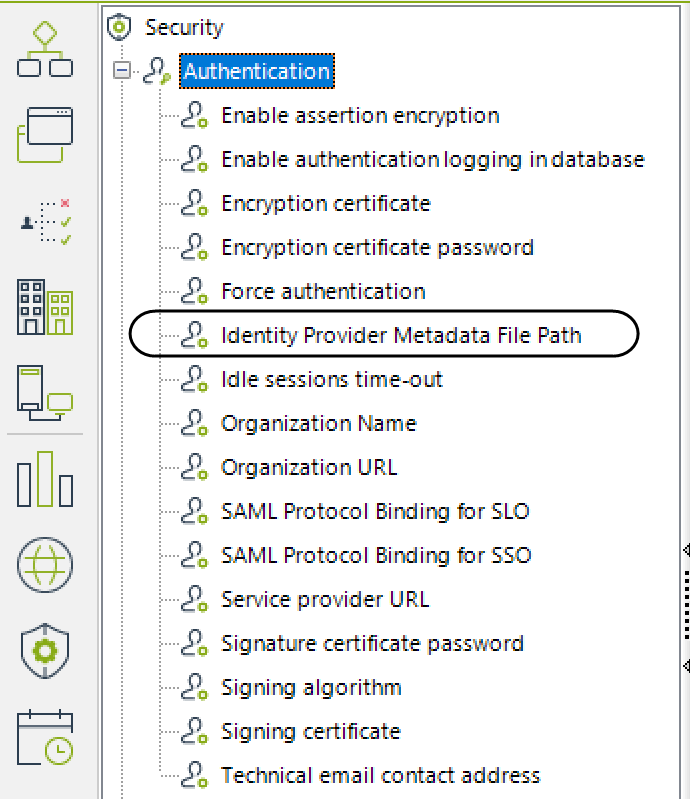

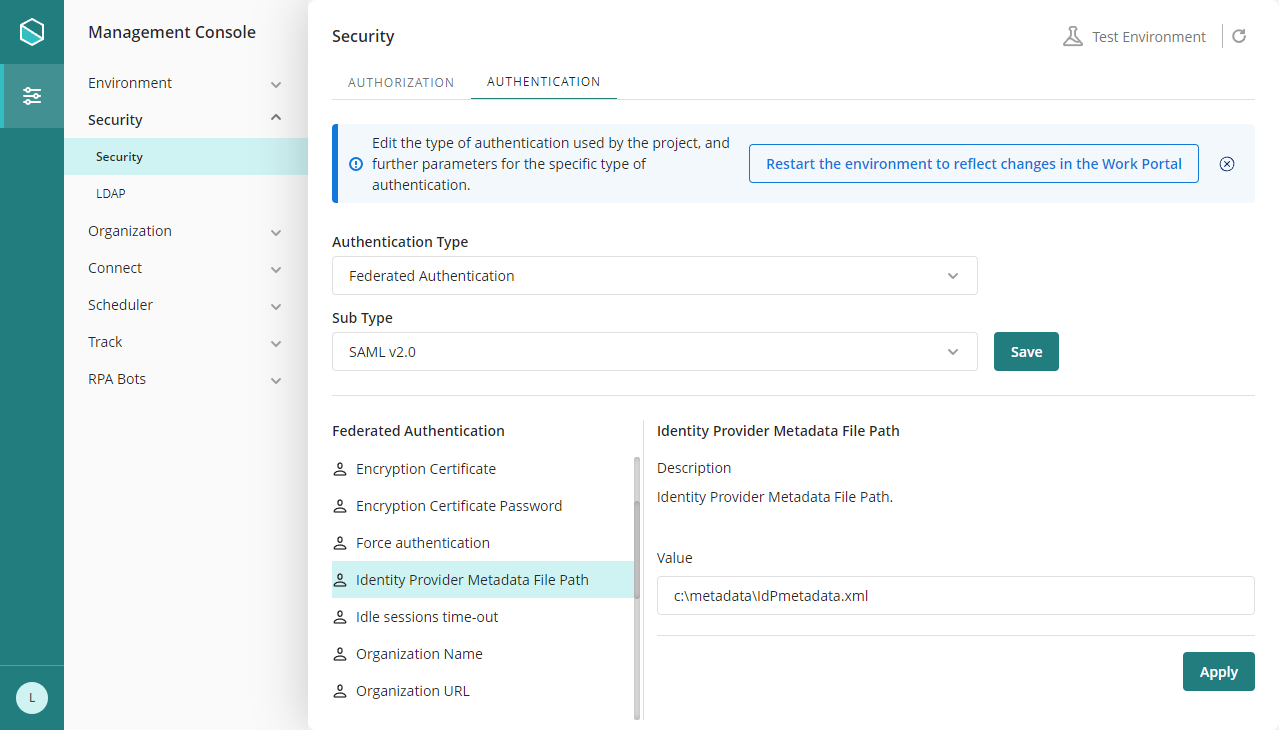

Abra su configuración de Autenticación de Bizagi Studio, o usando su Management Console, y pegue la URL:

|

En el Management console, antes de modificar las configuraciones de autenticación, es necesario cambiar el estado del ambiente a Mantenimiento desde la ventana de mantenimiento. Después de realizar las modificaciones deseadas, recuerde reiniciar el entorno para reflejar los cambios. |

Ahora, cuando ejecuta el Portal de Trabajo, Bizagi muestra la página de inicio de sesión de su proveedor de identidad y los usuarios pueden autenticarse con este.

|

Recuerde que debe hacer esta configuración en todos sus ambientes, o hacer un deployment de las configuraciones de seguridad en sus ambientes de destino, por ejemplo, test o producción. |

Last Updated 12/10/2024 1:03:00 PM