Introducción

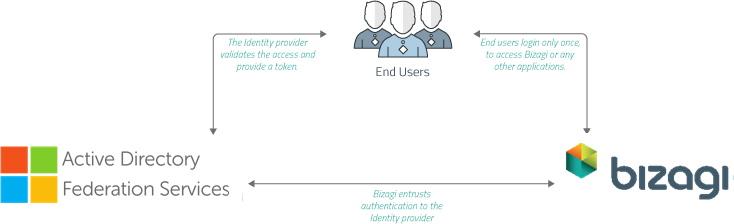

Bizagi soporta integración con sistemas de administración de identidad y accesos que cumplen con SAML 2.0, como Microsoft ADFS.

Esta sección es una guía paso a paso de la configuración necesaria, tanto en ADFS como en Bizagi, para tener una autenticación intregrada en Bizagi contra Microsoft ADFS.

Nótese que para usar SAML 2.0, se requiere que tanto su IdP como proyecto de Bizagi, estén configurados para soportar HTTPS.

Para información introductoria sobre SAML 2.0, refiérase a Autenticación con SAML.

|

Si planea utilizar un método de autenticación diferente a Bizagi y está realizando un deployment a un ambiente que no tiene información de usuarios (normalmente es el caso en el primer deployment de un proyecto), siga estos pasos para que pueda configurar adecuadamente sus usuarios y autenticación sin tener problemas para acceder al Portal de Trabajo: 1.Haga el deployment con el método de autenticación establecido como Bizagi. Esto le permite acceder al Portal de Trabajo con el usuario Admon sin proveer credenciales. 2.Una vez haya ingresado al Portal de Trabajo, ingrese manualmente sus usuarios o alternativamente puede utilizar en el método de su elección para sincronizar la información de sus usuarios a la tabla WFUser (SOAP, Sincronización LDAP, Archivo de Excel, o haciendo un procedimiento de sincronización de datos. 3.Después de tener sus usuarios registrados en el Portal de Trabajo, use el Management Console para establecer el método de autenticación al que prefiera y se adecue a sus necesidades.

Si planea usar autenticación LDAP con sincronización periódica de usuarios, puede ignorar los pasos anteriores dado que solo necesitará esperar a que ocurra la siguiente sincronización para que sus usuarios puedan acceder el Portal de Trabajo. |

1. Generar certificados para firmar afirmaciones (obligatorio)

A continuación se explica cómo generar el certificado de seguridad desde el Customer Portal:

|

Deberá encargarse de la gestión de los certificados instalados (realizar un seguimiento de su fecha de caducidad y de otros aspectos de mantenimiento relevantes, como los cambios en los puntos finales de su Proveedor de Identidad). |

Crear un Certificado de Autenticación

En el Customer Portal puede generar certificados de seguridad implementados en los Protocolos de Autenticación. Esta función, le permite crear y configurar un nuevo certificado o cargar uno existente en el Customer Portal. Para configurar el Inicio de Sesión Único y acceder al Customer Portal, inicia sesión en tu cuenta con el rol de Administrador de la Empresa. Este rol de usuario permite crear usuarios en el grupo de usuarios de la empresa y administrar usuarios en todas las suscripciones de la empresa. Para obtener información adicional sobre la gestión del Portal del Cliente y los roles, consulta:

•Ingresando la primera vez a una suscripción Enterprise

•Configurar un IdP con SAML 2.0 en el Customer Portal

•Administrar usuarios de la compañia

Para crear un certificado de seguridad dentro del Customer Portal, siga estos pasos:

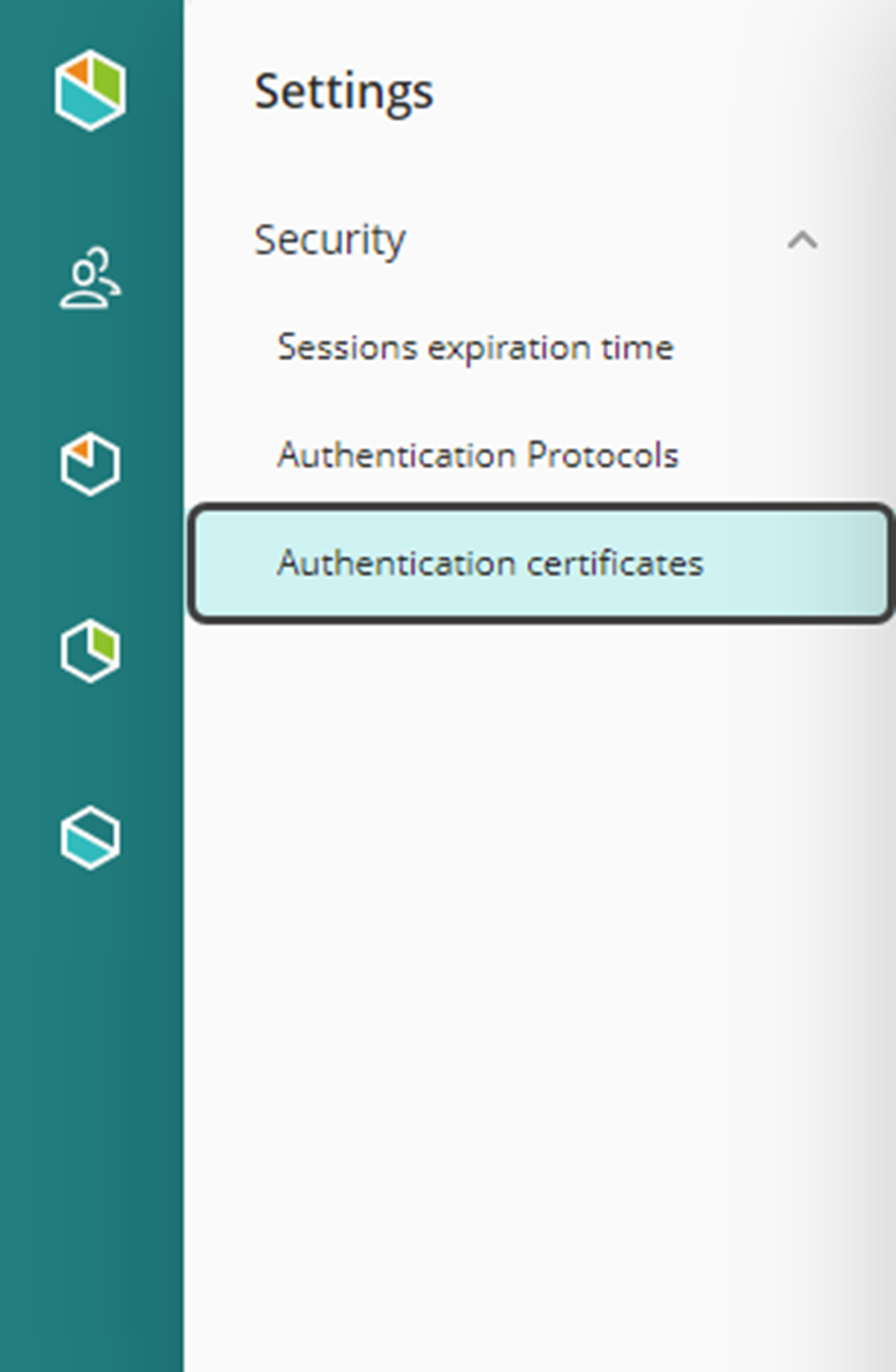

1.Seleccione el ícono de Configuracion ubicado en el menú del panel izquierdo.

![]()

2.Un panel se expande desde la izquierda con todos los temas relacionados con la seguridad. Seleccione la opción Certificados de autenticación.

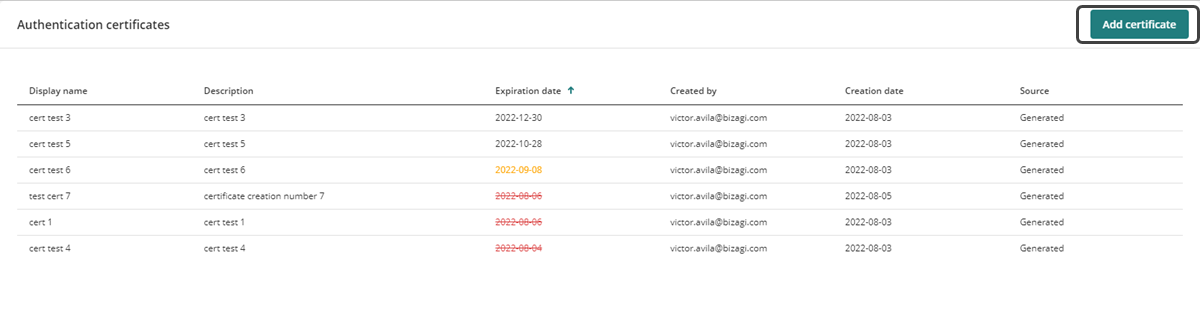

3.Dentro de esta sección, hay una lista de certificados con detalles como Nombre, Descripción, Fecha de vencimiento, Propietario y Fecha de creación y su fuente de creación. En la esquina superior derecha, seleccione el botón Agregar certificado.

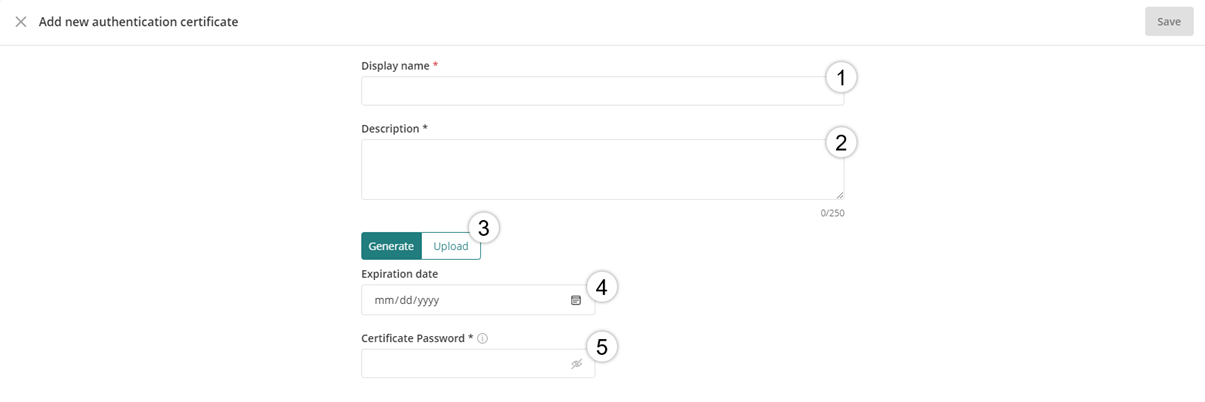

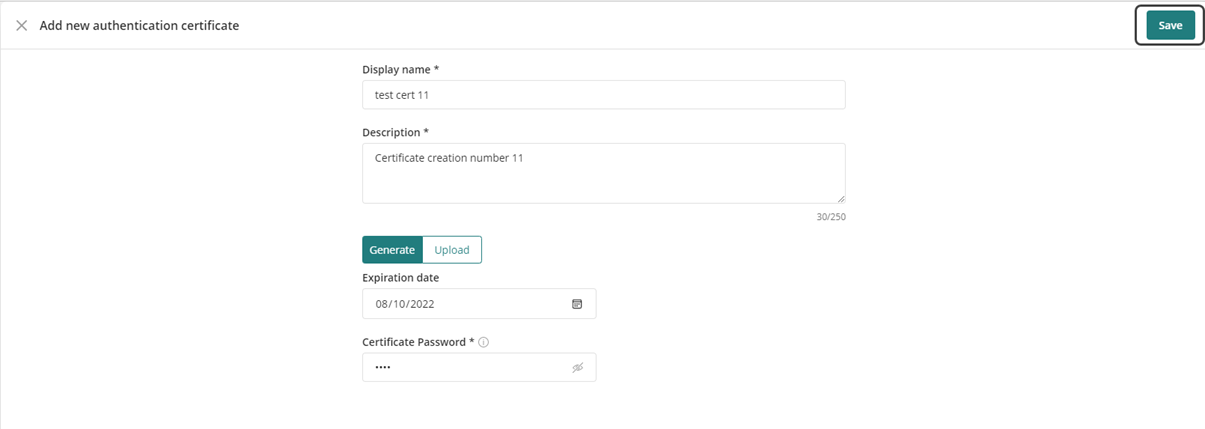

4.Se abre la ventana Adicionar un nuevo certificado de autenticación para crear el nuevo certificado de seguridad y debe completar los siguientes campos:

a.Nombre a Mostrar.

b.Descripción

c.Seleccione la opción Generate (para crear un nuevo certificado) o Upload (para cargar un certificado existente) para el botón de alternancia.

d.Fecha de vencimiento

e.Contraseña del certificado

Cuando seleccione la opción Generate, configure la Fecha de vencimiento y asigne una Contraseña del certificado. Si selecciona la opción Upload, debe subir los archivos de certificados digitales en formato PFX o P12 y luego seleccionar el tipo de algoritmo a implementar entre SHA256 y SHA1. Por último, ingrese la contraseña del certificado.

5.Una vez que se hayan ingresado todos los campos, haga clic en Guardar en la esquina superior derecha.

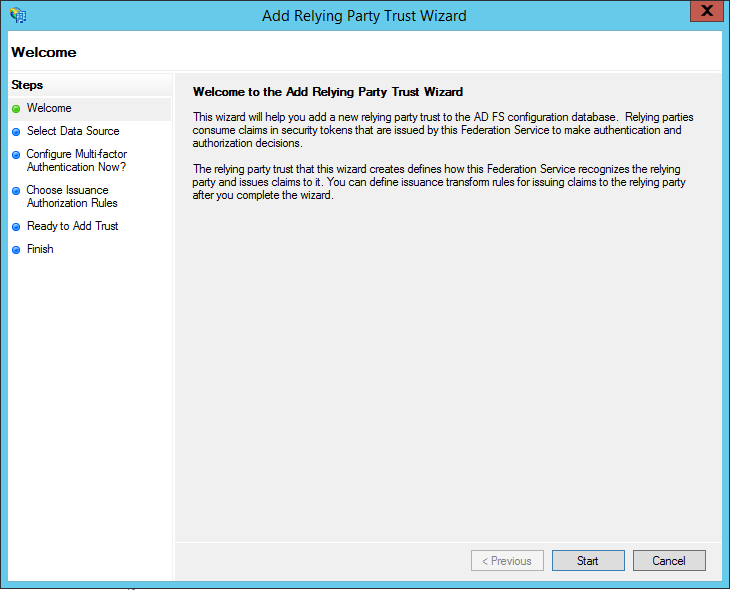

Después de crear el certificado, aparecerá un mensaje en la esquina inferior derecha que indica que se ha guardado exitosament.

Para administrar el certificado de seguridad generado en el Customer Portal, consulte la documentación Gestión de Certificados de Autenticación.

Debe ingresar a Bizagi Studio o la Management Console y registrar el Proveedor de Identidad. Siga los pasos en Configurar un IdP SAML 2.0 en el Portal del cliente.

3. Descargue el archivo de metadata de Bizagi

Después de configurar el proveedor de identidad debe generar el archivo de metadatos. Consulte Descargar el archivo de metadatos.

4. Configurar Bizagi como Proveedor de Servicios en ADFS

Realice esto entrando a las opciones de administración de ADFS.

4.1. En su servidor ADFS, abra la consola para su administración.

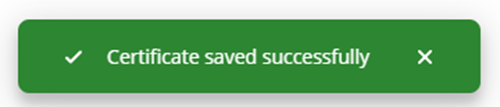

4.2. Inicie la creación de un tercero de confianza.

Puede hacer esto desde las opciones de tercero de confianza (Relying party trust) que le permitirá usar su asistente de configuración con un clic derecho.

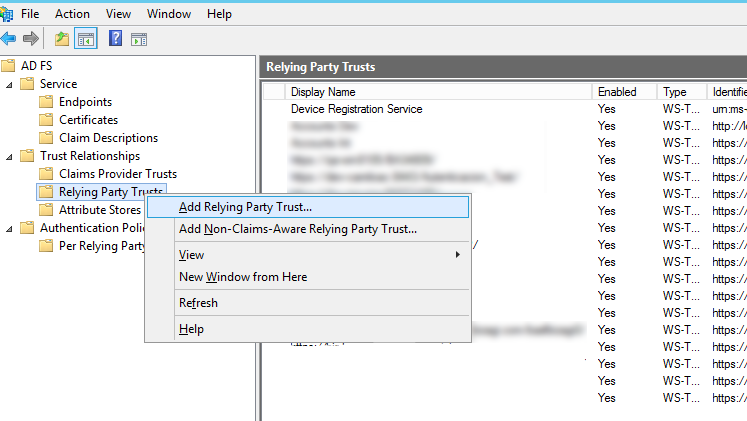

Hagal clic en Iniciar.

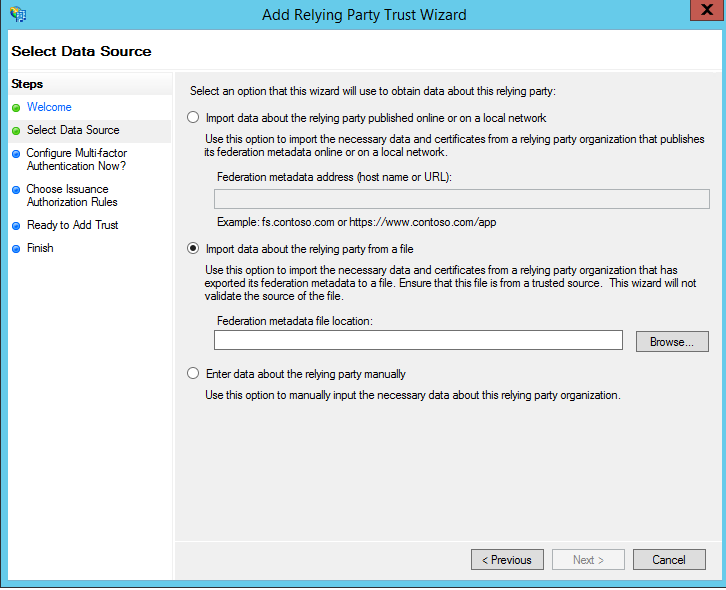

4.3. Seleccione la fuente de datos.

Para configurar el tercero como se describe, seleccione Importar datos del tercero desde un archivo para navegar al archivo de metadata generado por Bizagi.

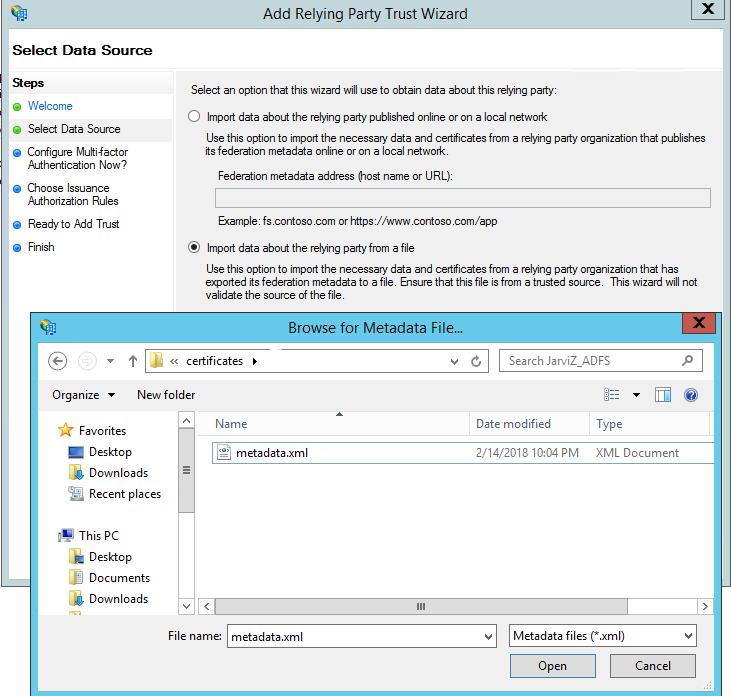

4.4. Seleccione el archivo de metadata correspondiente.

Al dar clic en Navegar asegúrese de localizar el archivo de Bizagi metadata.xml.

Dé clic en Siguiente al terminar.

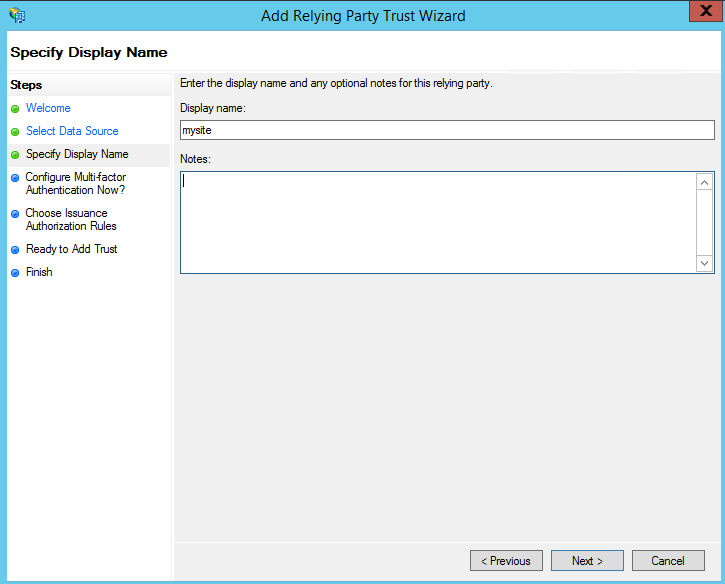

4.5. Ingrese un nombre único.

Dé un nombre para desplegar esta configuración y para su conveniencia.

Dé clic en Siguiente al terminar.

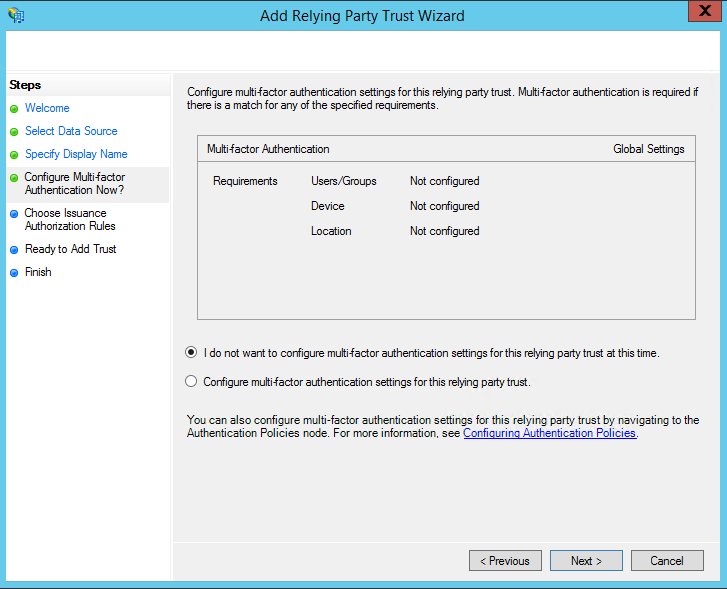

4.6. Saltar autenticación multi-factor.

Seleccione la opción No deseo configurar autenticación multi-factor para el tercero de confianza y dé clic en Siguiente cuando haya terminado.

Dé clic Siguiente cuando haya terminado.

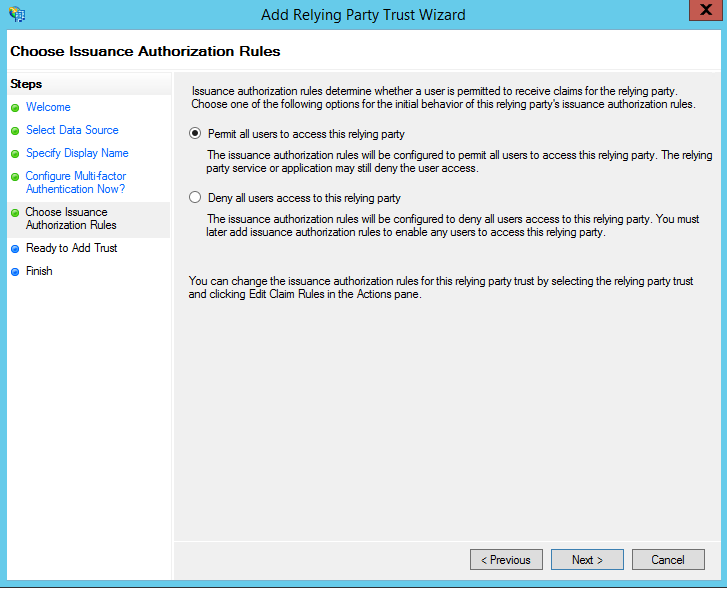

4.7. Seleccione la autorización de emisión.

Seleccione la opción Permitir el acceso a todos los usuarios del tercero y dé clic en Siguiente cuando haya terminado.

Se le presentará un resumen de la información a establecer para el tercero de confianza, incluyendo la que viene del archivo de metadata de Bizagi.

Dé clic en Siguiente cuando haya terminado.

También puede revisar el algoritmo establecido (use SHA1 o SHA256), asegúrese de que coincida con el que haya seleccionado en Bizagi (lo puede revisar en la vista Avanzada).

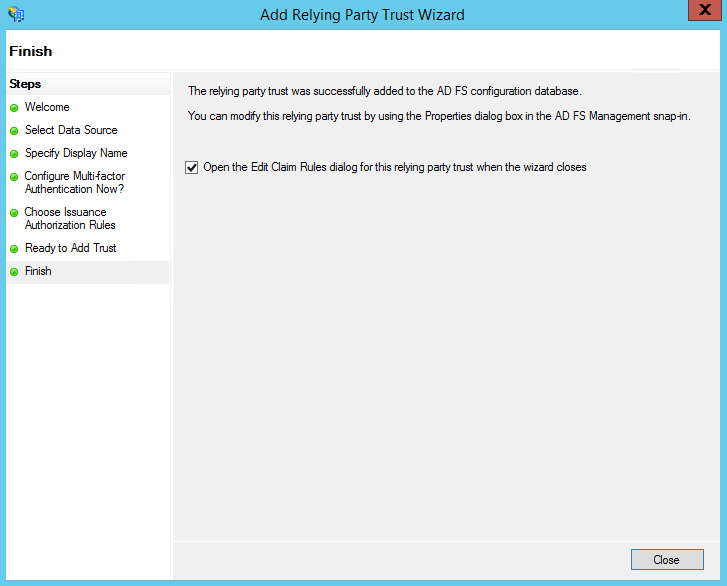

4.8. Abra el editor de reglas de recogida.

Antes de cerrar la configuración actual, asegúrese de seleccionar la opción Abrir el editor de reglas de notificación para el tercero de confianza cuando se cierre el asistente.

Luego puede dar clic en Cerrar.

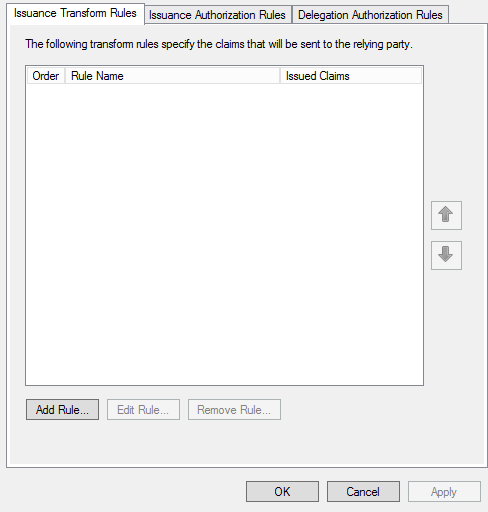

4.9. Defina una nueva regla de recogida dando clic en Añadir regla.

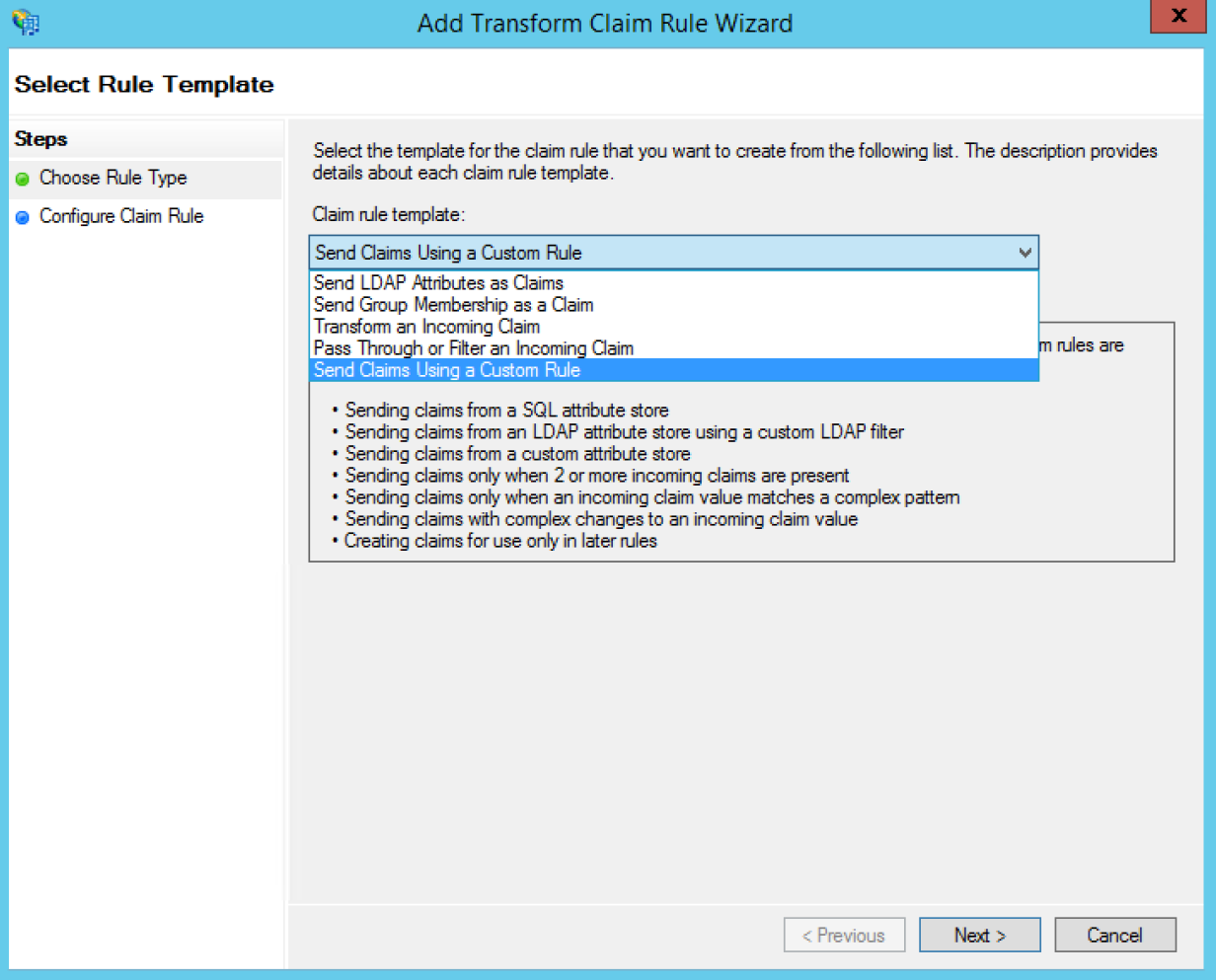

4.10. Seleccione el template de Send Claims Using a Custom Rule.

Dé clic en Siguiente cuando lo haya hecho.

4.11. Cree las siguientes dos reglas:

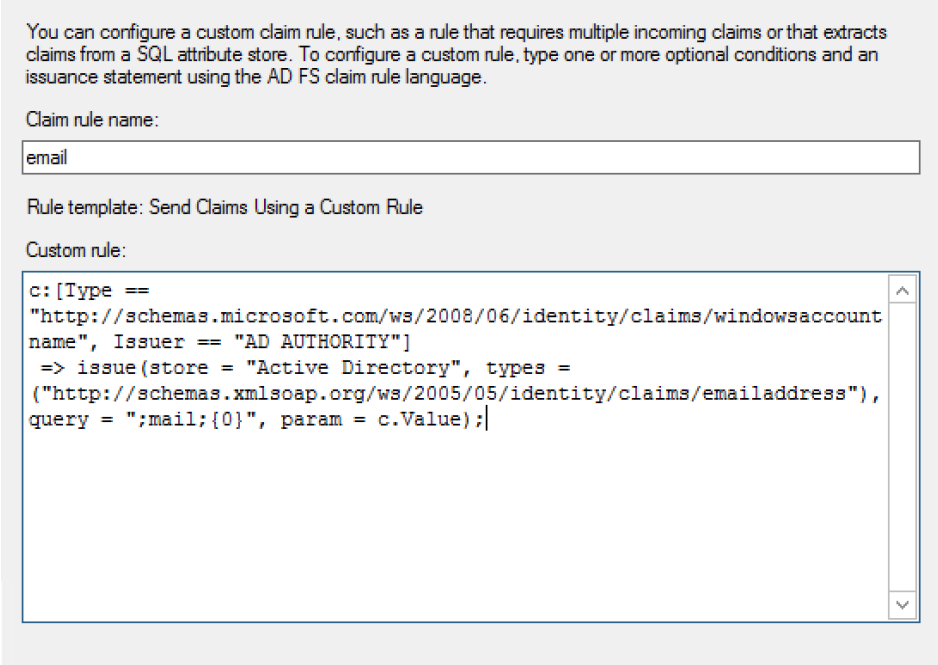

Regla 1

•Rule name: email

•Custom rule: c:[Type == "http://schemas.microsoft.com/ws/2008/06/identity/claims/windowsaccountname", Issuer == "AD AUTHORITY"] => issue(store = "Active Directory", types = ("http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress"), query = ";mail;{0}", param = c.Value);

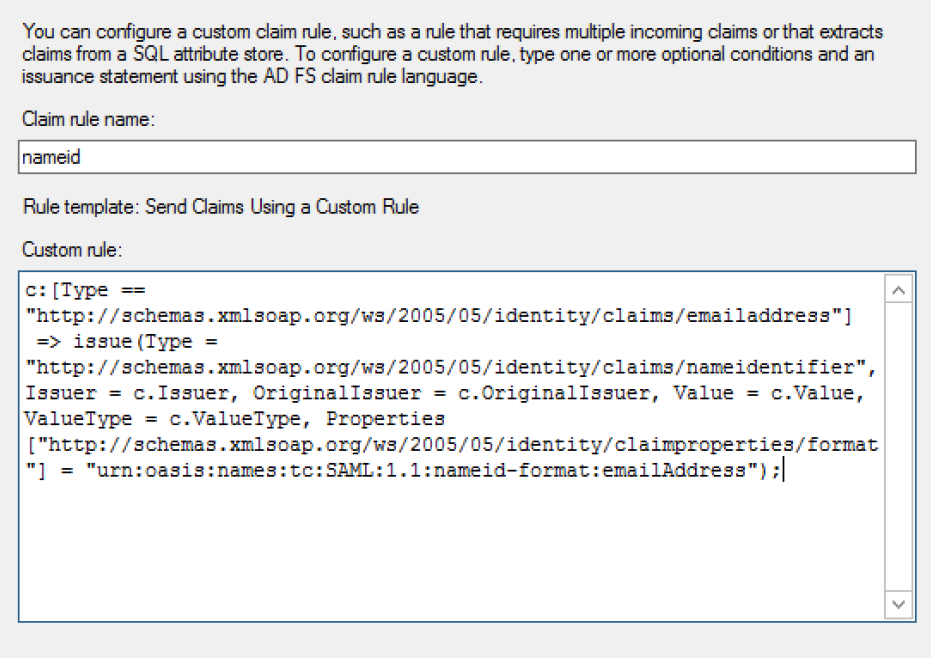

Regla 2

•Rule name: nameid

•Custom rule: c:[Type == "http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress"] => issue(Type = "http://schemas.xmlsoap.org/ws/2005/05/identity/claims/nameidentifier", Issuer = c.Issuer, OriginalIssuer = c.OriginalIssuer, Value = c.Value, ValueType = c.ValueType, Properties["http://schemas.xmlsoap.org/ws/2005/05/identity/claimproperties/format"] = "urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress");

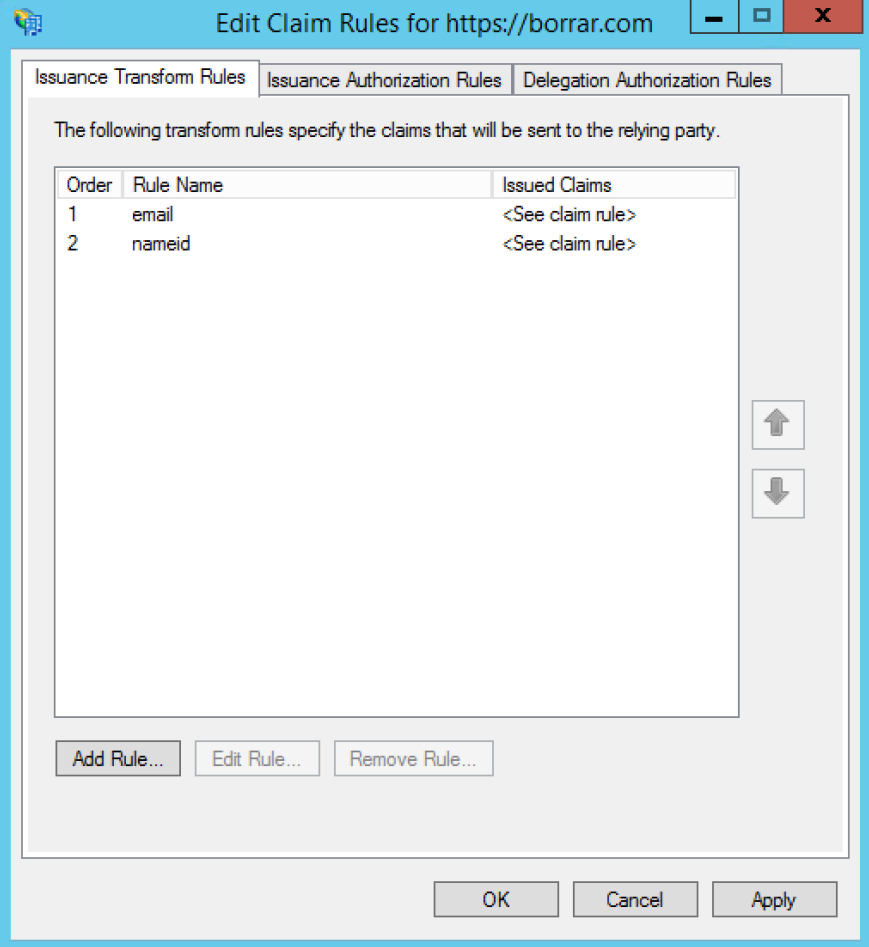

Al terminar, verá sus reglas como se muestra en la siguiente imagen:

Es posible que las reglas no sean reconocidas inmediatamente. De ser el caso, elimine la regla, vuélvala a crear y reinicie el servidor ADFS.

En este punto tendrá configurado ADFS para usar SAML 2.0 como autenticación integrada con Bizagi!

Deberá realizar los pasos siguientes en caso de que haya usado certificados auto-firmados.

Pasos adicionales para certificados auto-firmados

Si emitió e instaló certificados auto-firmados para su ADFS (para firmar y encriptar mensajes), entonces deberá realizar lo siguiente:

1.Acceda a su servidor ADFS y abra la consola PowerShell.

2.Entre el siguiente comando:

Get-AdfsRelyingPartyTrust -Identifier [relying_party_trust] | Set-AdfsRelyingPartyTrust

-SigningCertificateRevocationCheck None -EncryptionCertificateRevocationCheck None

Considere que debe cambiar [relying_party_trust] de acuerdo al nombre único dado en la configuración anterior (cuando registro Bizagi como tercero de confianza).

Ahora, cuando ejecuta el Portal de Trabajo, Bizagi muestra la página de inicio de sesión de su proveedor de identidad y los usuarios pueden autenticarse con este.

|

Recuerde que debe hacer esta configuración en todos sus ambientes, o hacer un deployment de las configuraciones de seguridad en sus ambientes de destino, por ejemplo, test o producción. |

Last Updated 12/10/2024 1:03:06 PM