Introducción

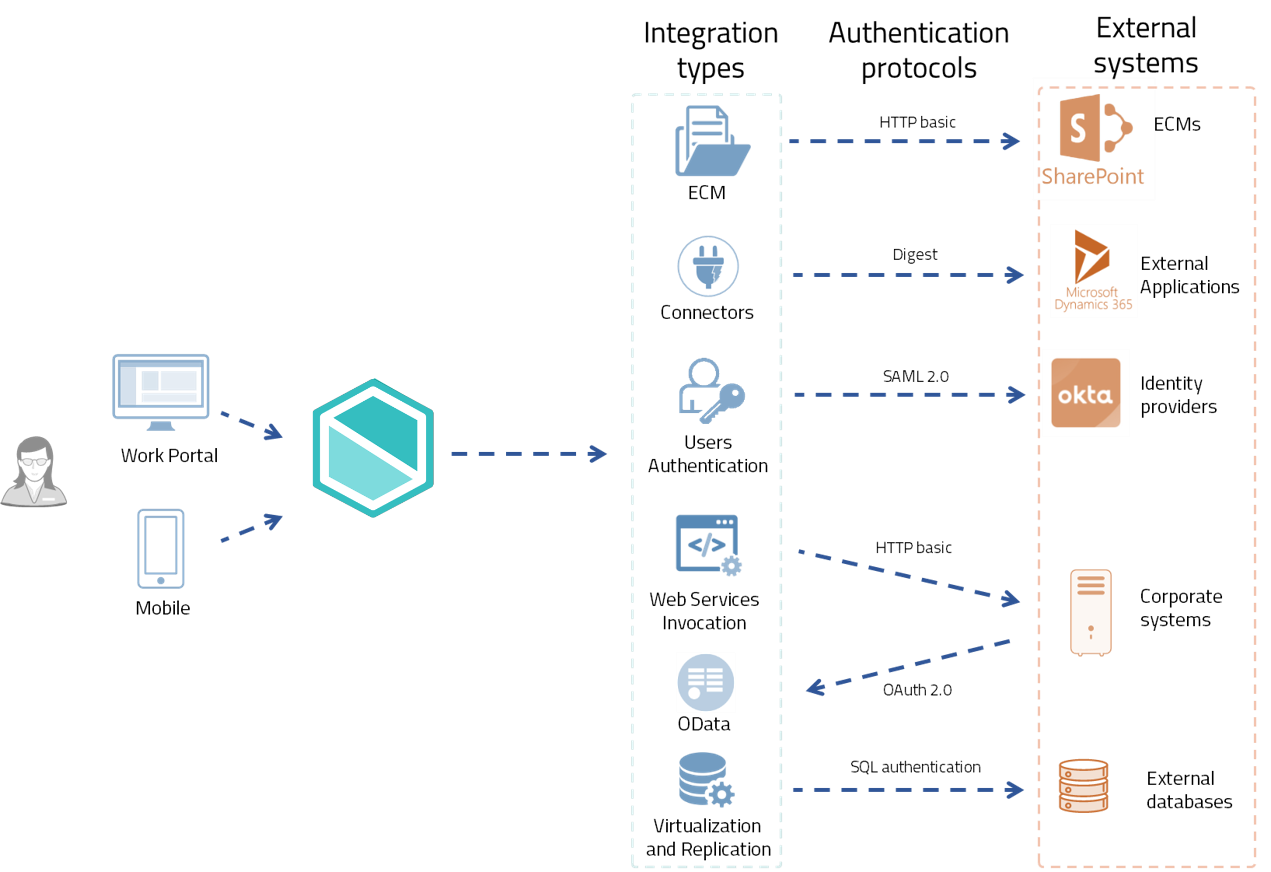

Bizagi puede integrarse con una variedad de sistemas destinados a diferentes propósitos. Por lo general, cuando un sistema se integra con otro, primero se debe ejecutar un procedimiento de autenticación para asegurarse de que la integración se produce solo entre sistemas confiables. Debido a la variedad de sistemas y sus tecnologías inherentes, el acceso a estos sistemas exige manejar un conjunto de protocolos de autenticación diferentes, para cada característica de Bizagi que se puede integrar con otros sistemas. Por ejemplo, cuando desea integrar un ECM como SharePoint.

La siguiente imagen muestra un ejemplo en el que puede tener múltiples integraciones a través de diferentes funciones disponibles en Bizagi:

Cada característica puede usar un protocolo de autenticación diferente. Por lo tanto, es importante comprender los protocolos disponibles para cada función. La siguiente tabla resume los diferentes tipos de integración, sus protocolos de autenticación disponibles. Aquí puede encontrar también algunos de los proveedores de identidad (IdP) compatibles. Un proveedor de identidad es una aplicación de terceros que maneja la autenticación de los usuarios.

Haga clic en cada elemento para ver los protocolos de autenticación.

- Autenticar usuarios en el portal de trabajo

-

Management Console / Customer Portal / Studio / Modeler

Protocolo Proveedores de identidad SAML 2.0 Azure AD

ADFS

NetIQ

Okta

PingFederated

Cualquier IdP que soporte SAML 2.0WS-Federation 1.0 Azure AD or ASDFS 3.0 o 4.0 Open ID (oAuth 2.0) Okta Autenticación Múltiple Proveedores de Identidad múltiples -

ECM

Protocolo Proveedores ECM HTTP basic authentication Sharepoint On-premises, Documentum, Alfresco, FileNet -

Connectores

-

Conector fácil REST

Protocolo Grant types HTTP basic authentication N/A Oauth 2.0 Client Credential, Password Resource Owner, Impersonation. Digest N/A -

Conectores Personalizados

Protocolo Grant types Autenticación personalizada El cliente crea sus propios métodos de autenticación

-

Conector fácil REST

-

OData

Protocolo Autorización del token OAuth 2.0 Client Credentials, Bearer token -

Invocar servicios web SOAP externos

Protocolo Método de autorización Basic HTTP authentication N/A Plan header token N/A WS-Security Secure conversation head token -

Invocar servicios web REST externos

Protocolo Método de autorización Basic HTTP authentication N/A -

Virtualización y Replicación (requiere VPN)

Protocolo SQL authentication - Apps

- Móviles

Adicional a los protocolos de autenticación definidos para las integraciones , es posible definir diferentes tipos de seguridad en sus proyecto desde Bizagi Studio:

Seguridad en el Portal de Trabajo

Bizagi le permite restringir el acceso a las diferentes áreas de los procesos durante la ejecución para garantizar que las personas adecuadas tengan los privilegios necesarios y evitar acciones no autorizadas.

Bizagi ofrece el módulo de seguridad que le permite definir un esquema de permisos en algunos de los elementos tales como:

•Cómo se autentican los usuarios.

•Qué opciones ven o pueden usar los usuarios (de acuerdo a roles, ubicación, cargo, etc).

•Qué procesos y tareas están disponibles para realizarse a través de dispositivos móviles.

Para mayor información, consulte Seguridad en el Portal de Trabajo.

Seguridad a del caso

Bizagi le permite incluir medidas de seguridad adicionales para el manejo de la información muy sensible, de manera que usted pueda garantizar su política de confidencial de la información.

En escenarios donde se requieren de controles especiales para limitar la exposición de datos a los diferentes roles y actores en el Portal de Bizagi, podrá indicar específicamente que usuarios tienen permiso de ver información de negocio (a nivel de casos).

Para mayor información, consulte Seguridad del caso.

Last Updated 2/18/2026 9:53:21 AM