Introducción

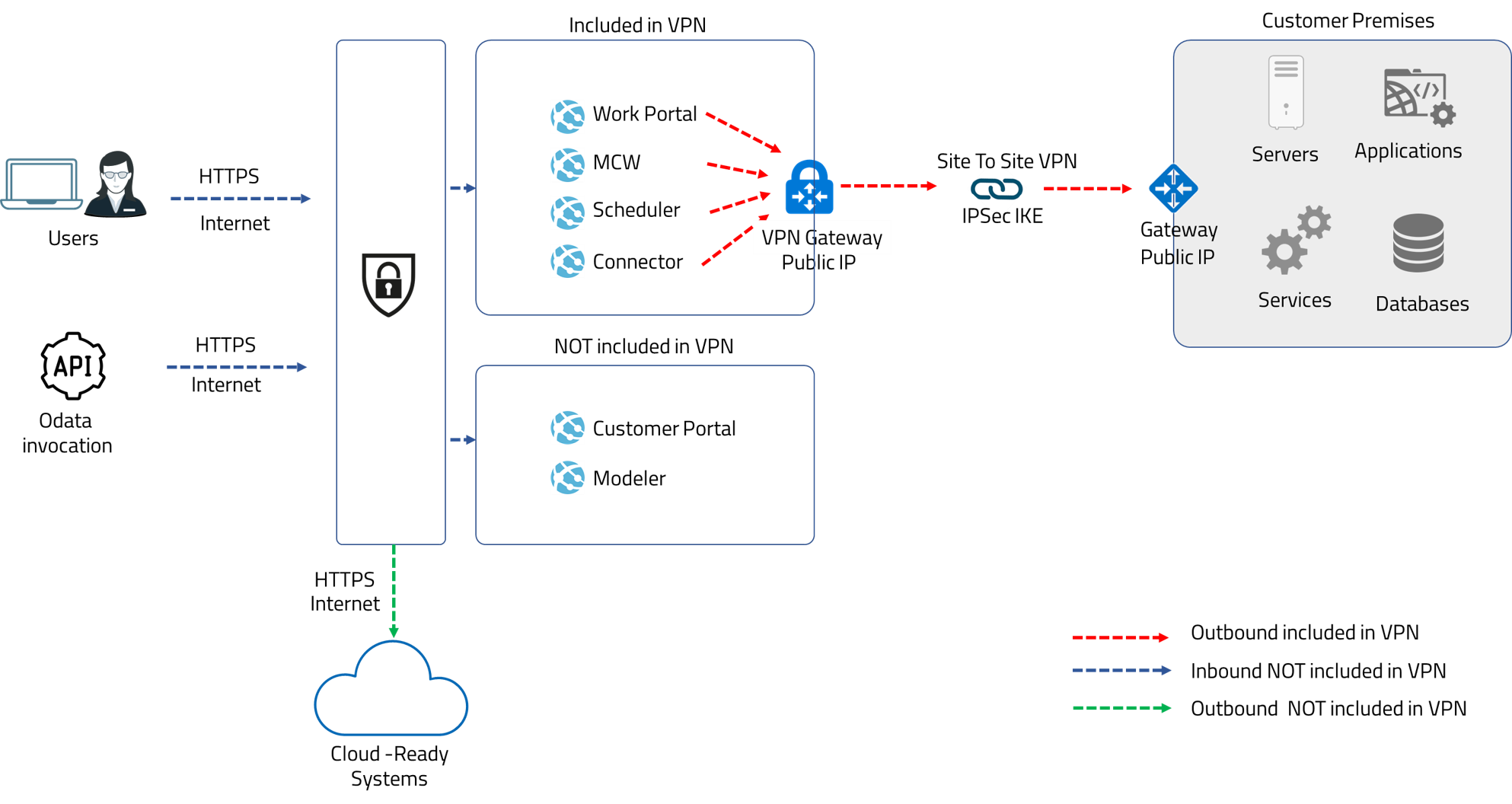

Con Automation Service o Studio Cloud Services puede integrar sus procesos de negocio con cualquier sistema o aplicación que ofrezca un endpoint público.

Si sus sistemas o aplicaciones no ofrecen un punto final público, puede establecer una VPN para permitir el acceso a ellos mientras se asegura de que los datos están cifrados en tránsito.

Acerca de la VPN

La VPN está diseñada para fines de integración. Cuando los procesos necesitan llegar a sistemas, servidores, servicios o bases de datos que no están expuestos a través de Internet, la VPN es una forma segura de acceder a esos sistemas.

Puede utilizar VPN que se empleará para la integración de aplicaciones, siempre que sus procesos en Automation Service se conecten a cualquiera de estos:

•Un servicio web (SOAP, RESTful) que se configura dentro de la red y no ofrece un punto final público.

•Un servidor de Directorio Activo (por ejemplo, para el uso de la autenticación LDAP en Bizagi o el módulo de sincronización de usuarios LDAP).

•Una base de datos SQL Server que se configura dentro de la red y no ofrece un punto final público.

•Un servidor SMTP que está configurado dentro de su red y no ofrece un punto final público.

•Otros servicios corporativos, ESBs, o activos, que están configurados dentro de su red y no ofrecen puntos finales públicos.

Nota: Tenga en cuenta que al integrar una aplicación o servicio externo cuyo acceso se enruta a través de Internet o una VPN, se requiere un certificado emitido por una CA pública para su servidor. No se admiten certificados autofirmados ni CA locales. Si el servicio web tiene un certificado autofirmado o uno de una CA interna, Bizagi no podrá validar el sitio, lo que resultará en un error de SSL. Esto significa que el manejo de certificados será el mismo que si la integración se realizara a través de Internet con un punto de acceso público.

La única excepción es cuando se utilizan conectores para integraciones, donde los certificados pueden incrustarse directamente dentro del código, permitiendo el uso de certificados autofirmados o personalizados en ese contexto específico.

|

•El acceso a todos los portales de Bizagi, incluyendo Customer Portal, Modeler Services, Management Console y cualquier otro portal relacionado, no se proporciona a través de la VPN. •Debido a que la VPN está diseñada para fines de integración, NO debe considerarse como una medida de seguridad adicional para restringir el acceso a sus ambientes de automatización. •Lista blanca: Si es necesario, puede solicitar, a través de un ticket de soporte, habilitar una dirección IP, Lista Blanca. Por lo tanto, solo las direcciones IP de la lista pueden acceder a cualquiera de sus portales basados en la nube de Bizagi. |

Ejemplo

Implementación de Certificado para myserver.contoso.loc

En un entorno de red empresarial, la empresa ficticia "Contoso" ha implementado un servidor llamado "myserver" con el dominio de red "contoso.loc". Se quiere integrar los servicios de este servidor con Bizagi. Para cumplir con este objetivo, se ha decidido implementar y mantener un certificado SSL/TLS para el servidor, con el nombre de dominio exacto "myserver.contoso.loc".

|

El manejo de certificados será el mismo como si la integración se hiciera a través de internet con un punto de conexión público, aun así se use una VPN. |

Entorno de red

•Nombre del servidor: myserver

•Dominio de red: contoso.loc

•Sistema operativo: Windows Server

Implementación del certificado SSL/TLS

•Se adquiere un certificado SSL/TLS de una autoridad de certificación confiable.

•El certificado debe ser emitido para el nombre de host específico "myserver.contoso.loc", lo que garantiza que las conexiones solo se establezcan con este servidor y no con posibles servidores falsificados.

•Se instala y configura el certificado en el servidor myserver para asegurar que las conexiones entrantes y salientes estén protegidas.

Renovación del certificado

•Dado que los certificados SSL/TLS tienen una fecha de vencimiento, es necesario establecer un proceso de renovación periódica para garantizar la continuidad de la seguridad.

•Se establece un recordatorio y un procedimiento automatizado para renovar el certificado antes de que caduque, evitando interrupciones en el servicio debido a un certificado expirado.

En resumen, la implementación y renovación continua del certificado SSL/TLS para "myserver.contoso.loc" son fundamentales para garantizar la seguridad y la integridad de las comunicaciones en el entorno de red de Contoso. Esto ayuda a proteger los datos sensibles y a mantener la confianza tanto de los usuarios internos como de los clientes externos en los servicios proporcionados por el servidor myserver.

Configuración

El primer paso para establecer una VPN es contactar a su representante de ventas de Bizagi para adquirir el servicio.

Además, la configuración de una VPN requiere el apoyo de sus equipos de TI y Seguridad. Necesitará un experto que asista en la configuración, monitoreo y gestión de los aspectos relacionados con la VPN que dependen de la configuración específica de su organización.

Para usar una VPN, se deben cumplir ciertos requisitos técnicos. Necesitará un dispositivo VPN compatible, ya sea en las instalaciones o en la nube, con una dirección IP pública versión 4 (IPv4) asignada. El dispositivo también debe ser capaz de configurarse con el protocolo IPsec. Se le solicitará proporcionar detalles específicos para recibir instrucciones personalizadas sobre los próximos pasos de su parte.

Bizagi admite configuraciones de VPN basadas en Azure, su plataforma IaaS. Por lo tanto, los dispositivos VPN que son compatibles son los enumerados en https://docs.microsoft.com/en-us/azure/vpn-gateway/vpn-gateway-about-vpn-devices. Asegúrese de que el dispositivo VPN que su organización planea usar esté listado como compatible.

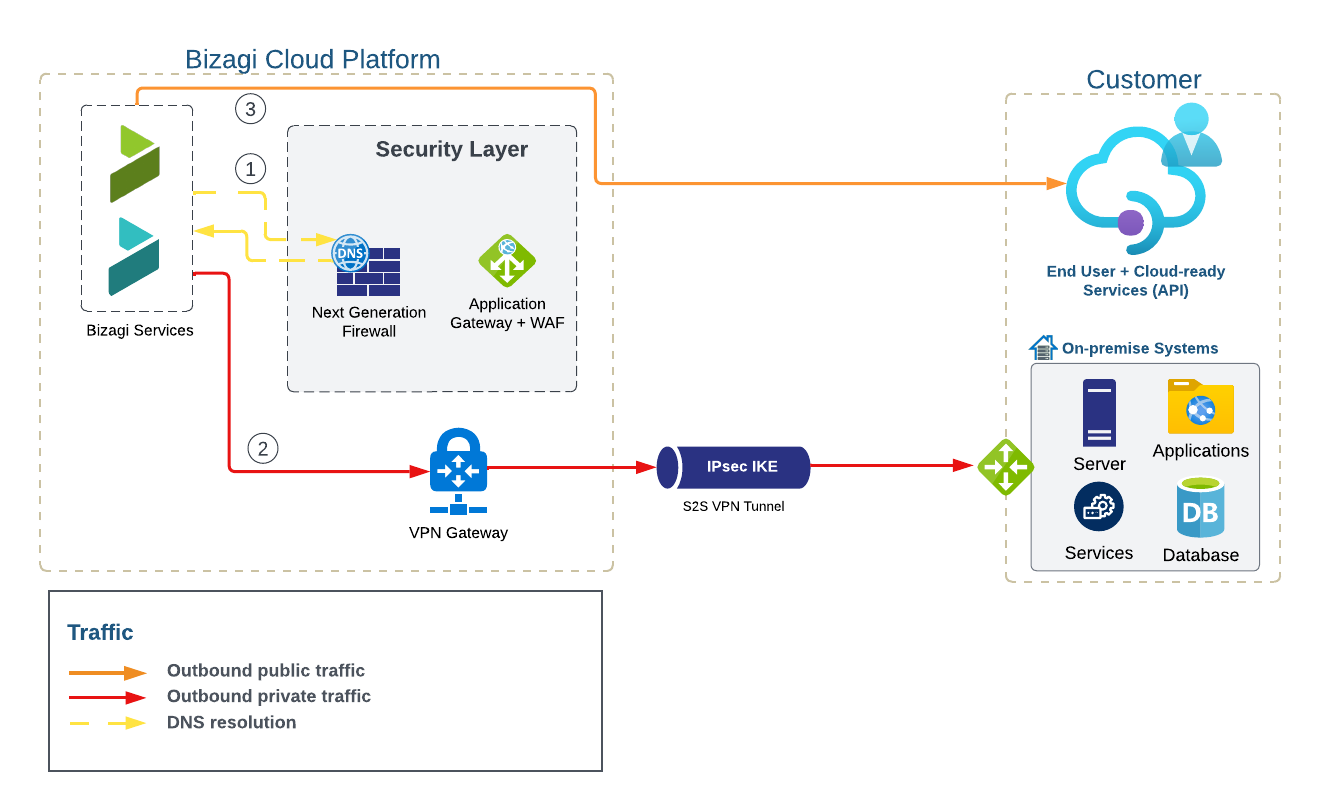

Tráfico saliente

El tráfico saliente se enrutará a la VPN de acuerdo con las definiciones en los dominios de cifrado. Si es necesario habilitar el acceso a un recurso privado a través de una VPN utilizando un Nombre de Dominio Completo (FQDN) personalizado, hay algunos pasos importantes a seguir:

1.Dominios de cifrado: El sitio al que intenta acceder debe estar incluido en el dominio de cifrado correcto. Esto define qué redes o sistemas deben ser cifrados cuando se comunican a través de la VPN.

2.Políticas de seguridad: Asegúrese de que las políticas de seguridad adecuadas estén en su lugar. Estas políticas controlan quién puede acceder a qué recursos a través de la VPN y bajo qué condiciones.

3.Registro DNS privado: Envíe un ticket de soporte proporcionando los registros DNS necesarios que deben ser creados. Esto permite que el sistema resuelva (o traduzca) el nombre de dominio en la dirección IP correcta para acceder al recurso privado.

Nota: Cualquier tráfico que no esté incluido en el dominio de cifrado o asociado con un registro DNS privado no definido será enviado a través de Internet.

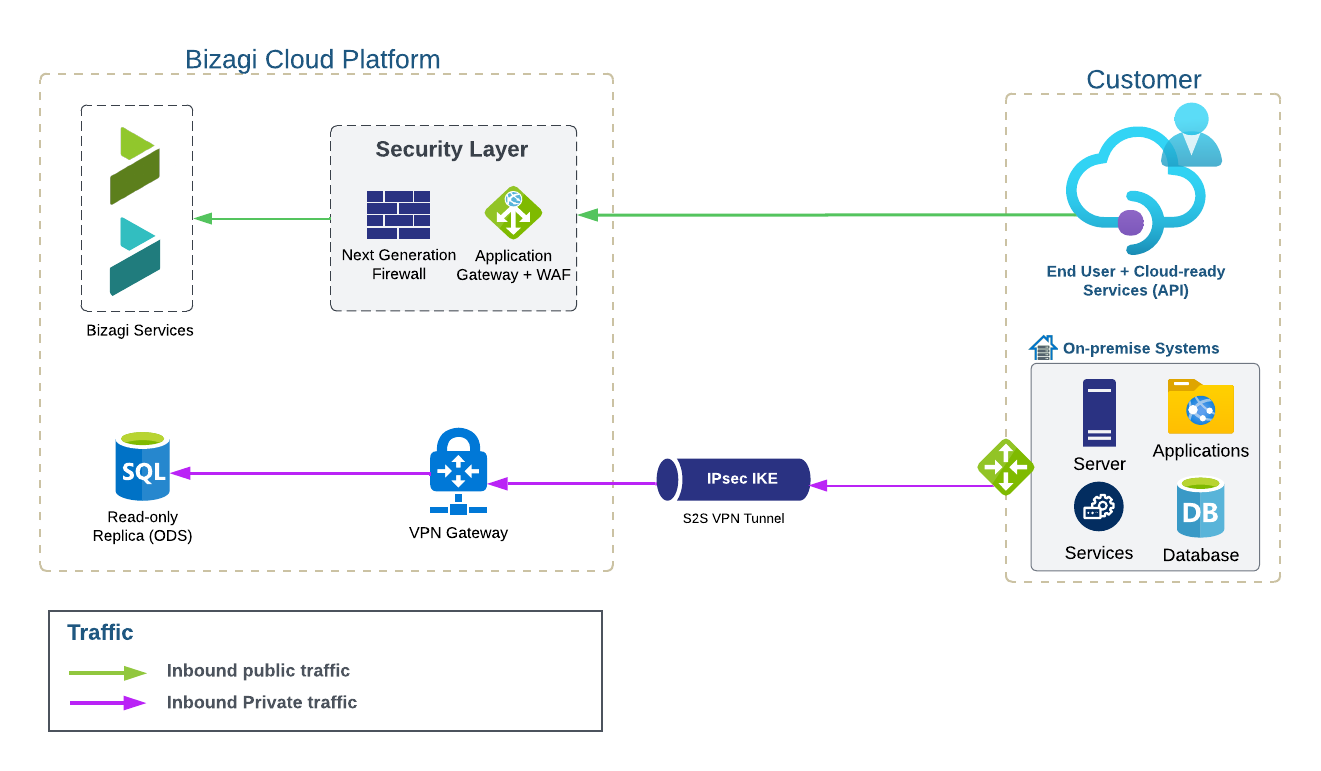

Tráfico entrante

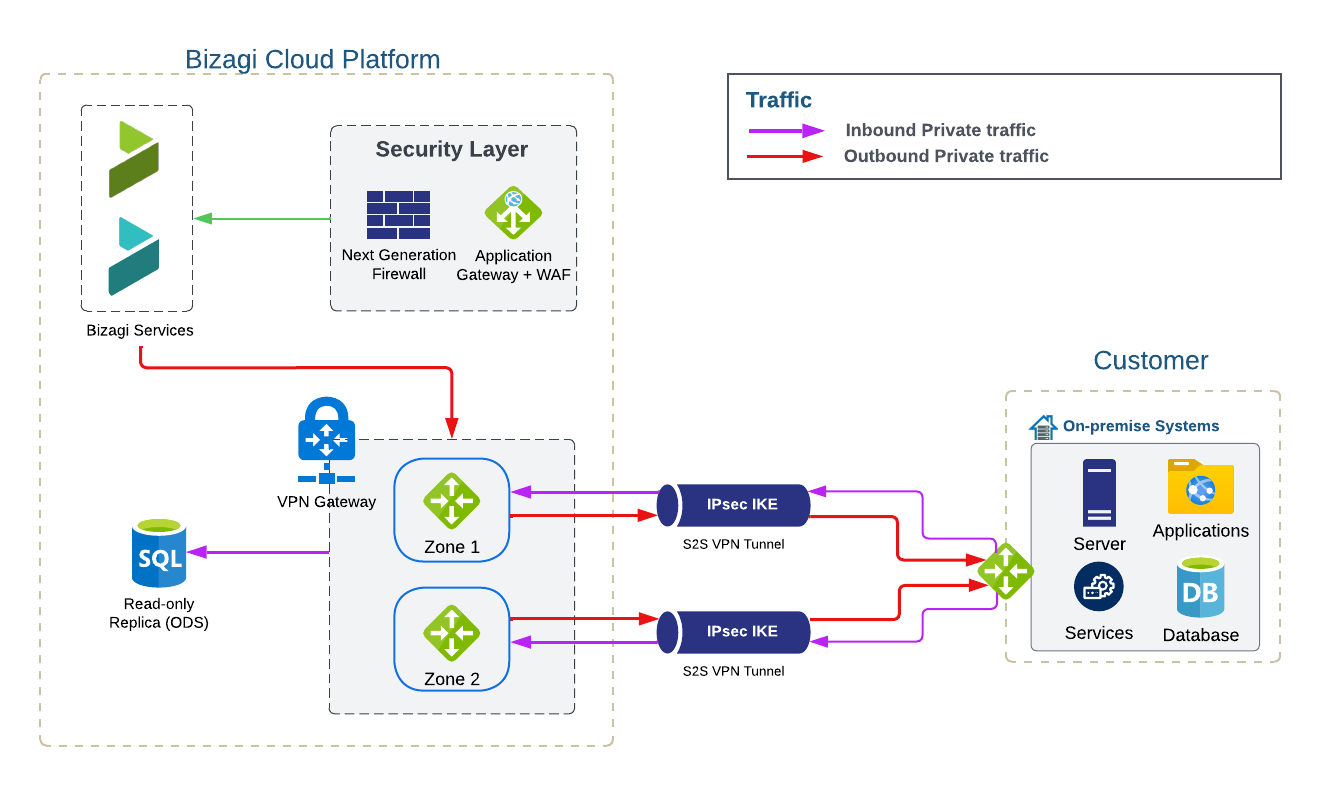

El tráfico entrante a los entornos de Bizagi Cloud se enruta a través de Internet, lo cual es el enfoque recomendado por su simplicidad, rendimiento y facilidad de gestión. Esta configuración permite un acceso eficiente a dispositivos y servicios para usuarios y clientes, mientras asegura que el único tráfico entrante permitido es para acceder al servidor ODS.

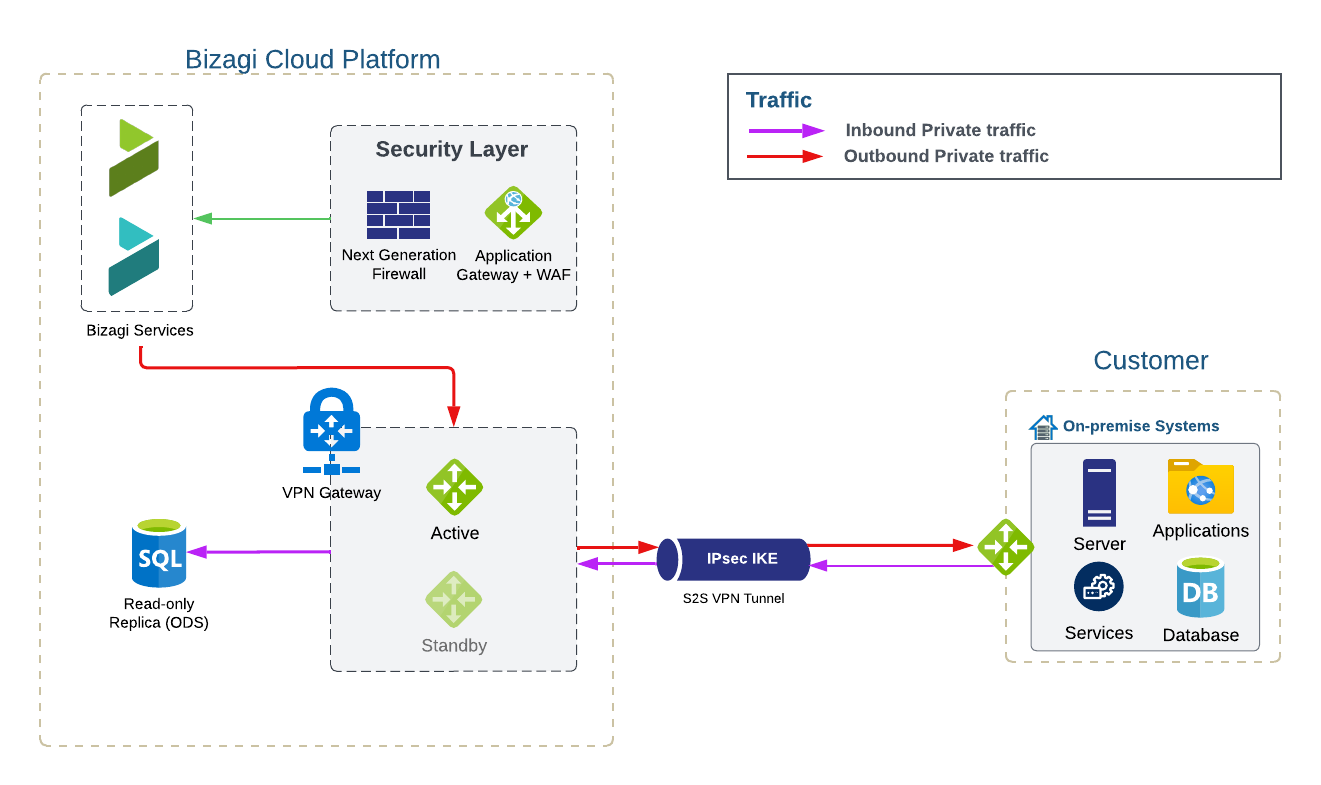

Redundancia

Cada VPN establecida se configura con dos instancias en una configuración activa-en espera, asegurando que en caso de cualquier mantenimiento planificado o interrupción inesperada que afecte a la instancia activa, la instancia en espera tomará el control automáticamente y reanudará las conexiones de sitio a sitio (S2S).

Aunque el cambio puede causar una breve interrupción, la conectividad generalmente se restaura dentro de 10 a 15 segundos durante el mantenimiento planificado. En el caso de interrupciones no planificadas, el tiempo de recuperación puede extenderse de 1 a 3 minutos, dependiendo de la gravedad del problema.

Disponibilidad mejorada

Para los clientes que consumen más de 500 BPUs por mes, o aquellos que han adquirido Disponibilidad Mejorada para un Acuerdo de Nivel de Servicio (SLA) para el entorno de Producción del 99.99%:

El ambiente de Producción se configura con una VPN establecida a través de dos instancias activas-activa, desplegadas en una configuración redundante por zona. Esta configuración mejora la resiliencia contra interrupciones no planificadas aprovechando la infraestructura independiente de energía, refrigeración y redes. En caso de una interrupción en una zona, los servicios y la capacidad regional permanecen disponibles.

Preguntas más frecuentes

Considere las respuestas a estas preguntas típicas:

1.¿Qué es una VPN?

Una red privada virtual (VPN) es una tecnología que extiende una red privada a través de una red pública, proporcionando un túnel sobre el canal de comunicación mientras se cifran los datos transmitidos.

En este caso específico, significa extender de forma segura su red corporativa a Automation Service, a través de Internet.

Los datos transmitidos se refieren a los datos intercambiados entre Automation Service y su red corporativa para los requisitos de integración de aplicaciones.

2.¿Qué es un túnel VPN?

Mientras que una VPN es una red, los caminos utilizados por los datos para pasar a través de dicha red se conocen como túneles. Los túneles se crean mediante diferentes tipos de protocolos de túnel. La configuración, como la velocidad y la complejidad del cifrado, varía según el protocolo.

Estos túneles son conexiones cifradas, y puede tener varios de estos túneles dentro de una VPN. Considere el número de conexiones para una VPN, ya que estos túneles son limitados, así como el ancho de banda ofrecido para la VPN. Hay diferentes tipos de conexiones. Una conexión de sitio a sitio (como la que usamos) utiliza una conexión sobre un túnel VPN IPsec/IKE (IKEv2).

3.¿Cuánto tiempo llevará configurar una VPN?

El tiempo que se tarda en configurar una VPN depende en gran parte de los procedimientos de administración y gobierno del equipo de la informática.

Una VPN requiere que se lleven a cabo ciertas configuraciones en cada uno de los dos puntos finales (uno de ellos está bajo su control y el de su equipo de informática).

La configuración del punto final de la VPN directamente en Automation Service no llevará más de un día laborable, siempre que nos proporcione los detalles que necesitamos para la configuración.

4.¿El uso de una VPN proporciona seguridad adicional a los usuarios finales?

El acceso se enruta a través de la Internet pública a través de HTTPS, que ya se encarga de cifrar los datos en tránsito. Las conexiones entrantes pasan a través de la capa de seguridad, que es una medida de seguridad sólida para sus entornos de automatización. Sin embargo, la VPN no está destinada a restringir el acceso a sus entornos. Puede solicitar una configuración de lista blanca, por lo que las direcciones IP se pueden incluir en la lista como las únicas permitidas para acceder a cualquiera de los portales basados en la nube de Bizagi y brindar seguridad adicional.

5.¿El uso de una VPN me permite apuntar Automation Service o Studio Cloud Services (o cualquier de sus activos subyacentes) desde un sistema local?

No, de manera similar a la pregunta anterior, una VPN permite que Automation Service o Studio Collaboration se dirija a sus sistemas locales.

6.¿Qué algoritmos admiten VPN?

Versión IKE: Solo 2

Tipo de VPN de Gateway: Gateway basado en rutas

Fase 1:

•Cifrado IKEv2: GCMAES256, GCMAES128, AES256, AES192, AES128

•Integridad IKEv2: SHA384, SHA256, SHA1, MD5

•Grupo DH: 1, 2, 14, 19, 20, 24, Ninguno

Fase 2:

•Cifrado IPSec: GCMAES256, GCMAES192, GCMAES128, AES256, AES192, AES128, DES3, DES, Ninguno

•Integridad IPSec: GCMAES256, GCMAES192, GCMAES128, SHA256, SHA1, MD5

•Grupo PFS: 1, 2, 14, 19, 20, 24, Ninguno

7.¿Puedo usar un nombre de dominio completo (FQDN) para establecer la VPN?

Sí, es posible establecer una conexión VPN utilizando un Nombre de Dominio Completo (FQDN). Sin embargo, el FQDN debe resolverse a una dirección IPv4. Si el nombre de dominio resuelve múltiples direcciones IP, la VPN utilizará la primera dirección IP devuelta por el servidor DNS.

Además, es importante tener en cuenta que la VPN mantiene una caché DNS, que se actualiza cada 5 minutos. El gateway intentará resolver el FQDN solo para túneles desconectados. Reiniciar el gateway también desencadena la resolución del FQDN.

8.¿El uso de una VPN implica un costo adicional?

Sí, si usted elige utilizar una VPN porque sus sistemas no ofrecen un punto final público seguro para propósitos de integración, necesitará adquirir una VPN de Automation Service para que pueda conectar exclusivamente a los recursos de suscripción designados según lo dispuesto por Automation Service.

Para obtener detalles con respecto al costo de la oferta de VPN póngase en contacto con su representante de ventas de Bizagi.

9.¿Se pueden crear múltiples túneles de sitio a sitio?

Sí, es posible crear hasta 10 túneles estables de sitio a sitio. Sin embargo, es muy importante asegurarse de que cada túnel esté configurado de manera clara y correcta para evitar cualquier problema con la superposición o el enrutamiento de la red.

10.¿Qué aspectos debo cuidar cuando uso una VPN?

En caso de que su departamento de IT necesite realizar algún cambio en la ubicación de su infraestructura y servidores, red, dispositivo VPN o uno que afecte a una VPN operativa, por favor comuníquenoslo directamente a cloud@bizagi.com.

11.¿Qué es el soporte de VPN y SLA?

El SLA ofrecido para la VPN es de 99.99% de disponibilidad. El SLA y el tiempo de actividad excluyen el tiempo de inactividad resultante directa o indirectamente de cualquier problema que surja en el punto final de la VPN de su red, o de cualquier cambio realizado por usted en el punto final de la VPN de su red sin previo aviso.

12.Si uso una VPN, tengo un canal dedicado para que mis datos viajen por la red?

No, aún si usted adquiere una VPN sus datos son enviados a través de HTTPS público.

Last Updated 1/8/2026 9:51:27 AM